2025年8月勒索軟件流行態(tài)勢分析

勒索軟件傳播至今,360反勒索服務(wù)已累計收到數(shù)萬次勒索軟件感染求助。隨著新型勒索軟件的快速蔓延,企業(yè)數(shù)據(jù)泄漏風(fēng)險不斷上升,勒索金額在數(shù)百萬到近億美元的勒索案件不斷出現(xiàn)。勒索軟件給企業(yè)和個人帶來的影響范圍越來越廣,危害性也越來越大。360全網(wǎng)安全大腦針對勒索軟件進(jìn)行了全方位監(jiān)測與防御,為需要幫助的用戶提供360反勒索服務(wù)。

2025年8月,全球新增的雙重勒索軟件有Desolator家族,傳統(tǒng)勒索軟件家族新增Cephalus、Pear、Charon等家族。本月安全研究人員發(fā)現(xiàn)了首款使用AI模型驅(qū)動的勒索軟件PromptLock,使用Go語言編寫,通過Ollama API與本地托管的LLM通信。

目前尚處在演進(jìn)階段的PromptLock勒索軟件的攻擊流程:

1.生成惡意腳本

通過硬編碼的提示詞,利用大語言模型動態(tài)生成跨平臺兼容的Lua腳本。這些腳本支持Windows、Linux和MacOS系統(tǒng)。

2.枚舉文件系統(tǒng)

生成的Lua腳本會遍歷本地文件系統(tǒng),識別并定位目標(biāo)文件。

3.檢查目標(biāo)文件

對已識別的文件進(jìn)行內(nèi)容分析,篩選出符合條件(如敏感數(shù)據(jù)或特定文件類型)的目標(biāo)文件。

4.數(shù)據(jù)外泄

將篩選后的目標(biāo)文件通過隱蔽通道外泄至攻擊者控制的服務(wù)器,可用于后續(xù)勒索威脅。

5.文件加密

使用SPECK 128位加密算法對目標(biāo)文件進(jìn)行加密,使受害者無法訪問原始數(shù)據(jù)。加密完成后,通常會留下勒索信息要求支付贖金。

此類勒索攻擊手法由于Lua腳本的跨平臺兼容性,攻擊流程在不同操作系統(tǒng)中具有一致性。借助AI的動態(tài)生成能力,可能使攻擊行為更靈活,例如,根據(jù)目標(biāo)環(huán)境調(diào)整文件篩選邏輯或加密策略。

360安全大腦預(yù)測,后續(xù)隨著AI能力的擴(kuò)展,此類勒索軟件在用戶環(huán)境下可能的演進(jìn)方向?qū)?/span>

1.?檢測本地系統(tǒng)與軟件環(huán)境,創(chuàng)建對應(yīng)環(huán)境的漏洞利用腳本,進(jìn)行提權(quán)與持久化。

2.?針對本地環(huán)境中使用Lua腳本的游戲與應(yīng)用軟件進(jìn)行白利用劫持,以繞過絕大部分安全軟件檢測。

3.?針對自身創(chuàng)建腳本進(jìn)行混淆,以及利用多種技術(shù)方式,嘗試致盲、關(guān)閉本地的安全防護(hù)。

4.?根據(jù)本地檢測到的環(huán)境信息與對攻擊目標(biāo)的畫像理解,生成可信度更高的、定制化的勒索信文件與電子郵件。

5.?檢測選擇非工作時段且無用戶操作的時機(jī)進(jìn)行文件加密,同時刪除各類企業(yè)備份數(shù)據(jù),斷絕目標(biāo)及時止損的可能。

以下是本月值得關(guān)注的部分熱點(diǎn):

日產(chǎn)確認(rèn)設(shè)計工作室數(shù)據(jù)泄露并遭Qilin勒索軟件

Colt在Warlock勒索軟件拍賣文件后確認(rèn)客戶數(shù)據(jù)被盜

人力資源巨頭Workday在Salesforce攻擊后披露數(shù)據(jù)泄露

基于對360反勒索服務(wù)數(shù)據(jù)的分析研判,360數(shù)字安全集團(tuán)高級威脅研究分析中心(CCTGA勒索軟件防范應(yīng)對工作組成員)發(fā)布本報告。

感染數(shù)據(jù)分析

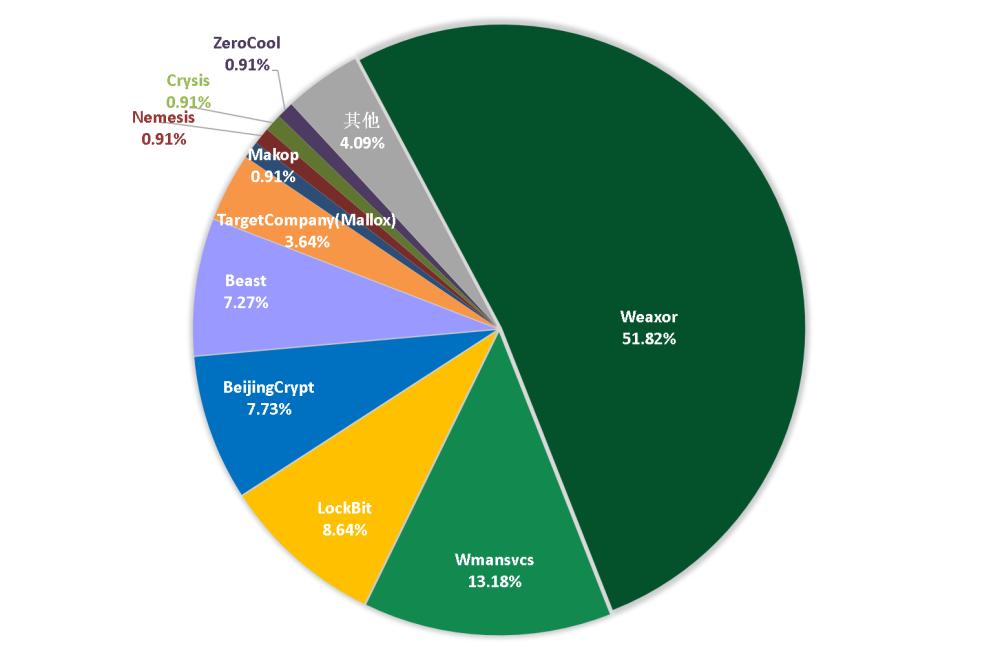

針對本月勒索軟件受害者設(shè)備所中病毒家族進(jìn)行統(tǒng)計:Weaxor家族占比51.82%居首位,第二的是Wmansvcs占比13.18%,LockBit家族以8.64%位居第三。

?

?

圖1. 2025年8月勒索軟件家族占比

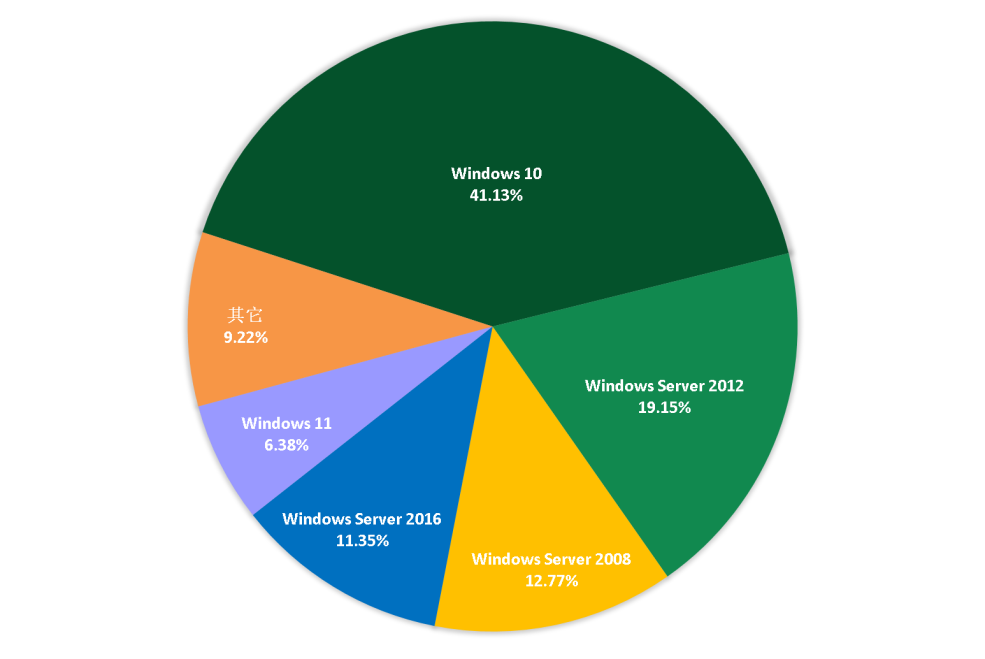

對本月受害者所使用的操作系統(tǒng)進(jìn)行統(tǒng)計,位居前三的是:Windows 10、Windows Server 2012以及Windows Server 2008。

?

?

圖2. 2025年8月勒索軟件入侵操作系統(tǒng)占比

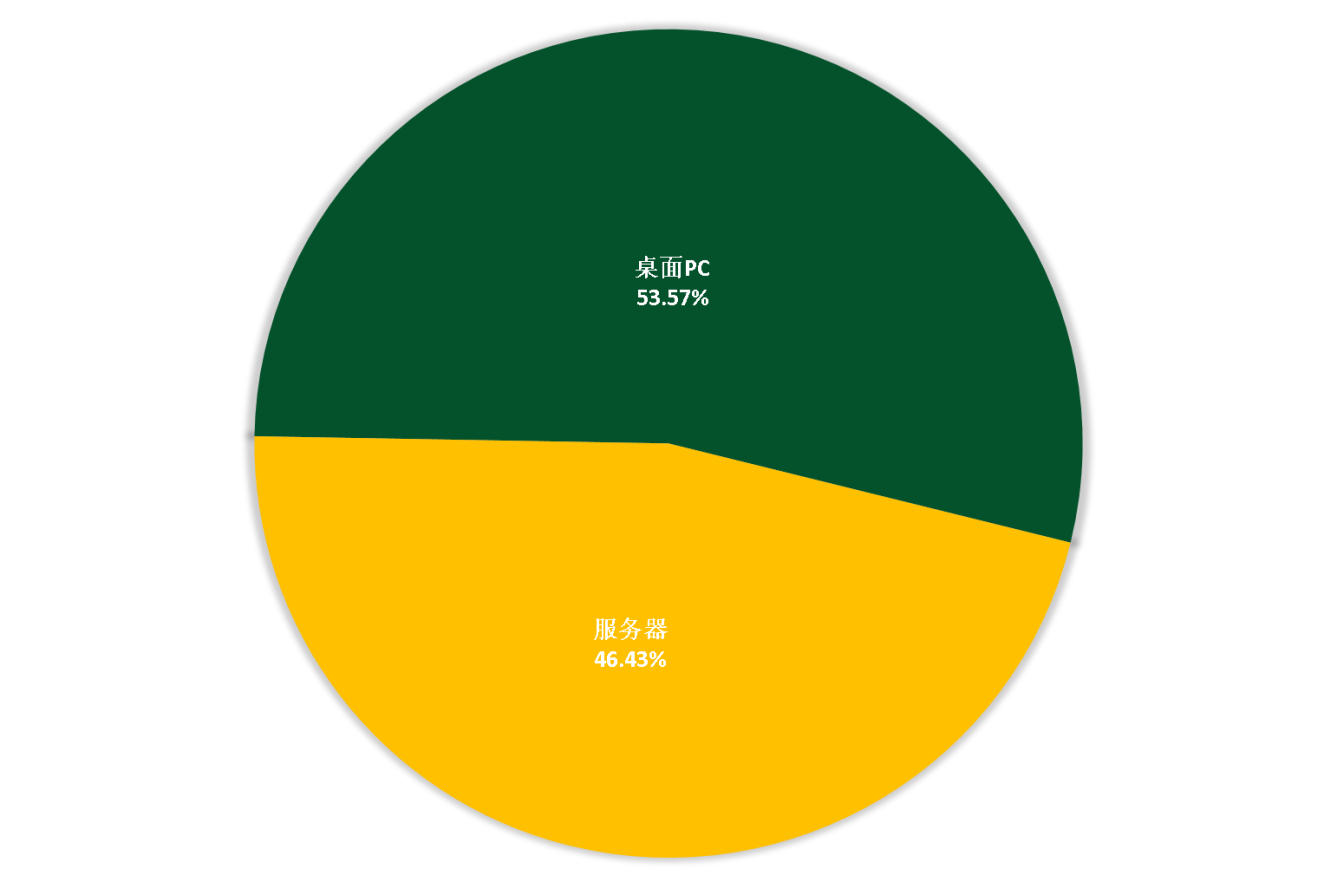

2025年8月被感染的系統(tǒng)中桌面系統(tǒng)和服務(wù)器系統(tǒng)占比顯示,受攻擊的系統(tǒng)類型桌面PC小幅領(lǐng)先于服務(wù)器。

?

?

圖3. 2025年8月勒索軟件入侵操作系統(tǒng)類型占比

勒索軟件熱點(diǎn)事件

日產(chǎn)確認(rèn)設(shè)計工作室數(shù)據(jù)泄露并遭Qilin勒索軟件勒索

日產(chǎn)日本公司向媒體證實(shí),攻擊者在未經(jīng)授權(quán)的情況下訪問了其子公司Creative Box Inc.(CBI)的服務(wù)器,導(dǎo)致數(shù)據(jù)泄露。

2025年8月16日,日產(chǎn)簽約的設(shè)計公司CBI在其數(shù)據(jù)服務(wù)器上檢測到可疑訪問。該公司立即實(shí)施緊急措施,如阻止所有訪問服務(wù)器等,以減輕風(fēng)險,并向警方報告了該事件。

而Qilin勒索軟件于2025年8月20日在暗網(wǎng)上的勒索門戶網(wǎng)站上添加了CBI條目,并聲稱竊取了所有設(shè)計項目,還威脅要將其公之于眾,使競爭對手獲得優(yōu)勢。同時,攻擊者還發(fā)布了16張被盜數(shù)據(jù)的照片,作為他們勒索的證據(jù),這些照片描繪了3D汽車設(shè)計、電子表格、文檔和汽車內(nèi)部圖像。

日產(chǎn)表示,目前正在對該事件進(jìn)行調(diào)查,但已經(jīng)證實(shí)了數(shù)據(jù)泄露事件。日產(chǎn)表示,泄露的數(shù)據(jù)只會影響日產(chǎn),因為日產(chǎn)是CBI的唯一客戶。因此,被盜數(shù)據(jù)不會暴露客戶、承包商或任何其他公司或個人。

Colt在Warlock勒索軟件拍賣文件后確認(rèn)客戶數(shù)據(jù)被盜

英國電信公司Colt Technology Services證實(shí),隨著Warlock勒索軟件團(tuán)伙拍賣其竊取到的文件,該公司的部分客戶文件已被泄露。這家英國電信和網(wǎng)絡(luò)服務(wù)提供商此前披露其8月12日曾遭到攻擊,但這是他們第一次確認(rèn)數(shù)據(jù)被盜。該聲明是在Warlock集團(tuán)在Ramp網(wǎng)絡(luò)犯罪論壇上出售他們聲稱從Colt竊取100萬份文件之后發(fā)表的,這些文件以20萬美元的價格出售,據(jù)稱包含財務(wù)信息、網(wǎng)絡(luò)架構(gòu)數(shù)據(jù)和客戶信息。

媒體已確認(rèn)論壇帖子中列出的Tox ID與早期版本勒索軟件團(tuán)伙所使用的ID相匹配。雖然目前尚不確定本次對Colt勒索的贖金金額具體是多少,但此前該勒索軟件團(tuán)伙的贖金訴求通常在45萬至數(shù)百萬美元之間。

人力資源巨頭Workday在Salesforce攻擊后披露數(shù)據(jù)泄露

在最近的一次社會工程學(xué)攻擊中,人力資源巨頭Workday被攻擊者竊取了對第三方客戶關(guān)系管理(CRM)平臺的訪問權(quán)限后,披露了此次數(shù)據(jù)泄露事件。8月15日,該公司透露,攻擊者可以訪問存儲在受損的CRM系統(tǒng)上的一些信息,并補(bǔ)充說沒有客戶賬戶受到影響。然而,目前此次事件中被竊取的一些業(yè)務(wù)聯(lián)系信息已經(jīng)曝光,包括可用于后續(xù)攻擊的客戶數(shù)據(jù)——其中重要的是一些常見的商業(yè)聯(lián)系信息,如姓名、電子郵件地址和電話號碼,這些數(shù)據(jù)可能會進(jìn)一步推動攻擊者的社會工程騙局。

在發(fā)給可能受影響的客戶的另一份通知中,該公司補(bǔ)充說該漏洞大約是在8月6日發(fā)現(xiàn)的。攻擊者通過短信或電話與員工聯(lián)系,假裝來自人力資源或IT部門,試圖誘騙他們泄露賬戶訪問或個人信息。雖然該公司沒有直接確認(rèn),但據(jù)媒體了解,本次事件可能是與ShinyHunters勒索集團(tuán)相關(guān)的一波安全漏洞的一部分,該勒索集團(tuán)通過社會工程學(xué)和語音網(wǎng)絡(luò)釣魚攻擊Salesforce CRM實(shí)例。

黑客信息披露

以下是本月收集到的黑客郵箱信息:

表1. 黑客郵箱

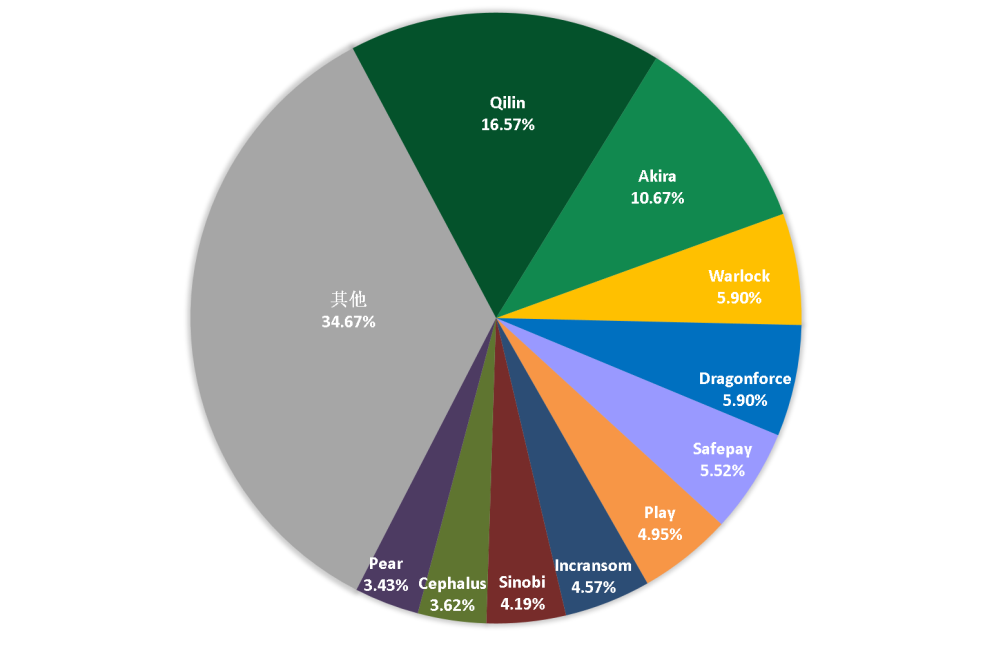

當(dāng)前,通過雙重勒索或多重勒索模式獲利的勒索軟件家族越來越多,勒索軟件帶來的數(shù)據(jù)泄露風(fēng)險也越來越大。以下是本月通過數(shù)據(jù)泄露獲利的勒索軟件家族占比,該數(shù)據(jù)僅為未能第一時間繳納贖金或拒繳納贖金部分(已經(jīng)支付贖金的企業(yè)或個人,可能不會出現(xiàn)在這個清單中)。

?

?

圖4. 2025年8月通過數(shù)據(jù)泄露獲利的勒索軟件家族占比

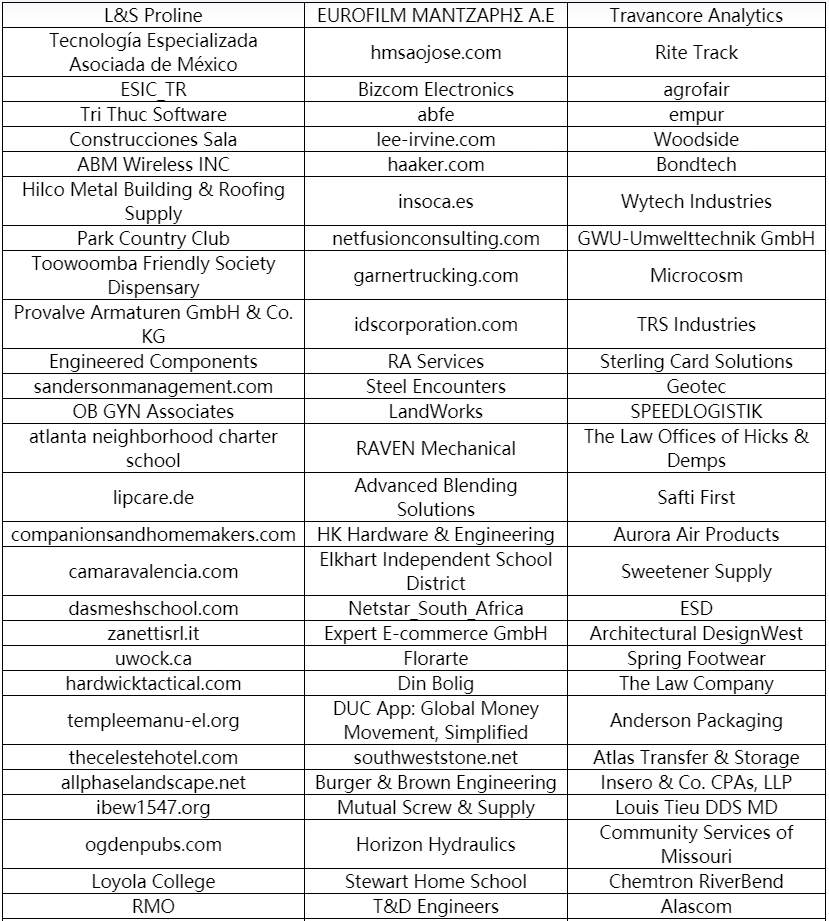

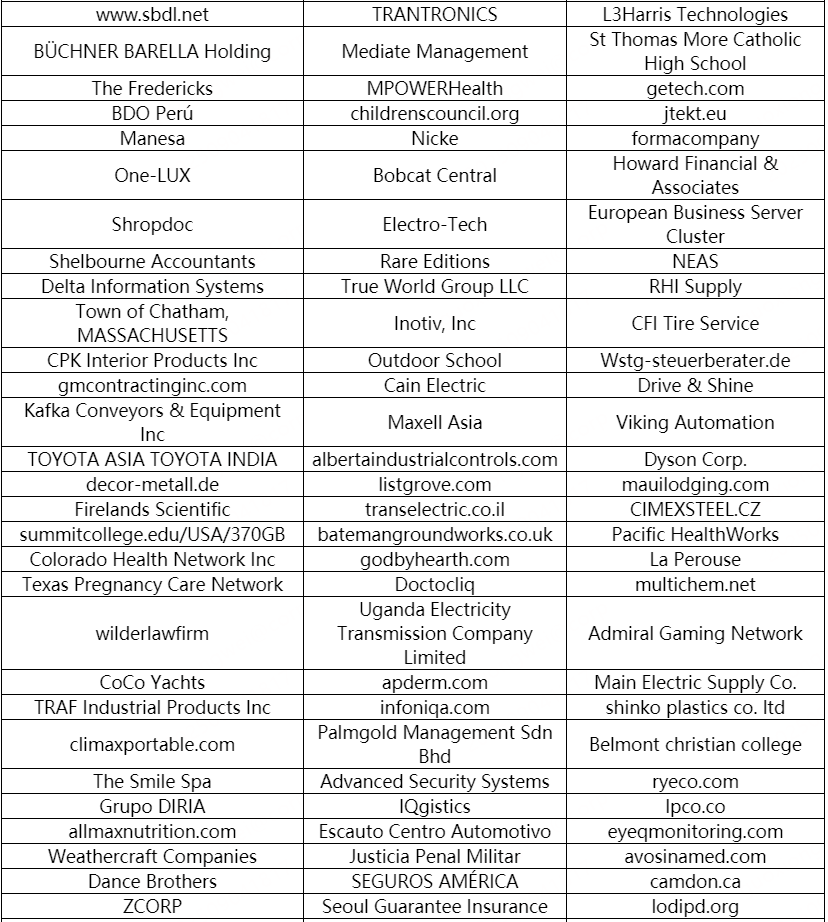

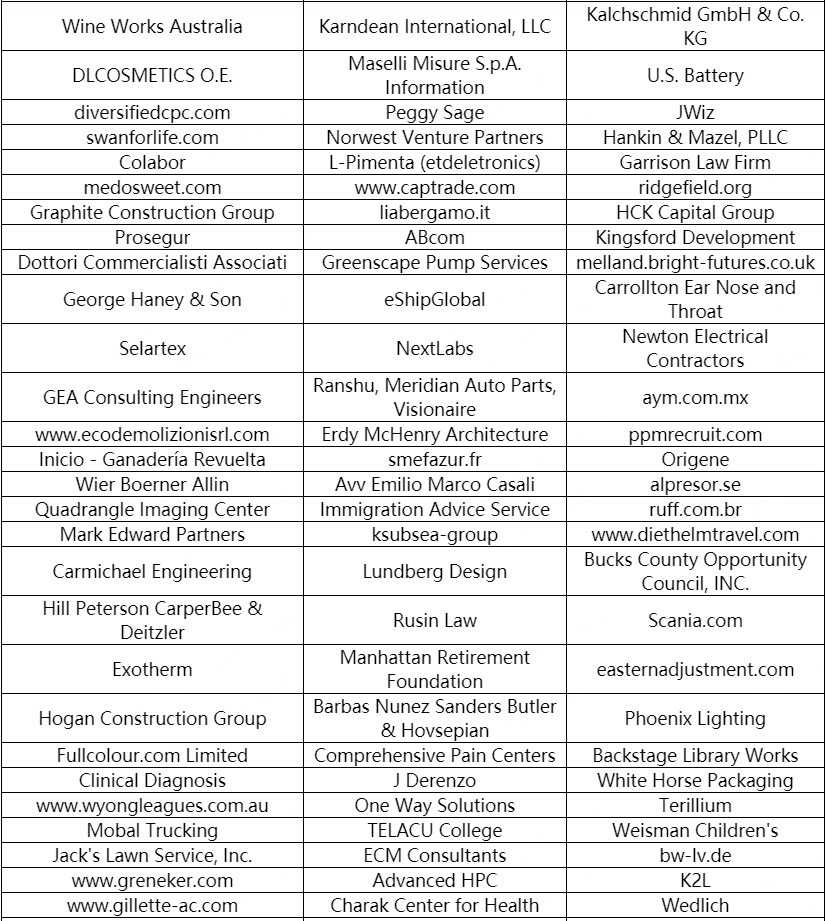

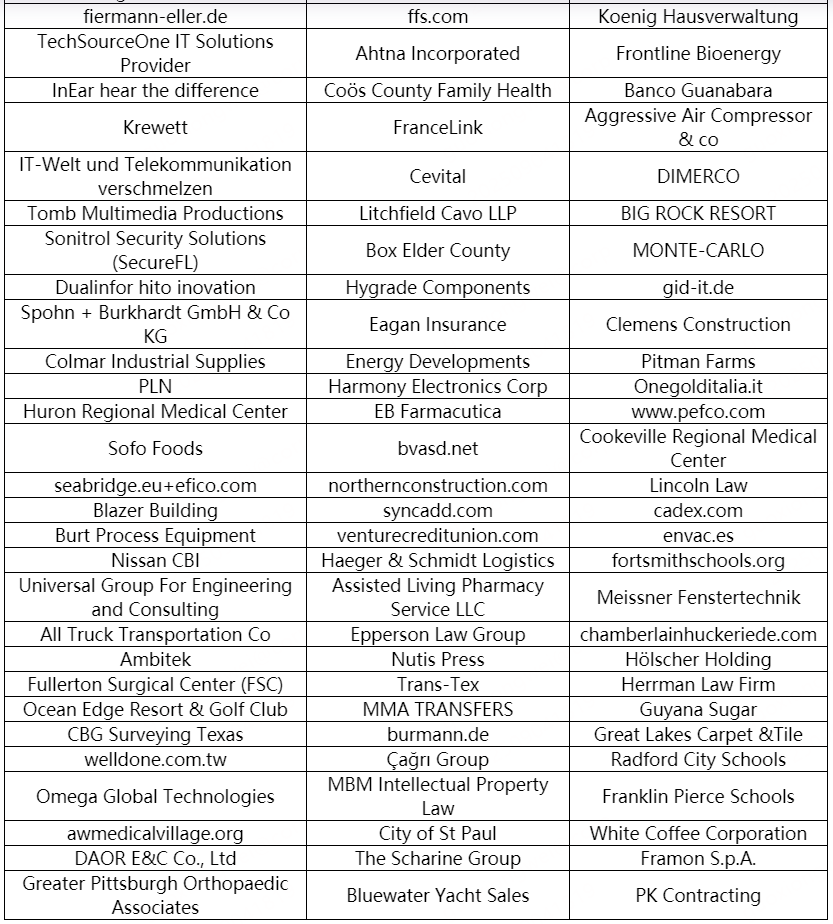

以下是本月被雙重勒索軟件家族攻擊的企業(yè)或個人。未發(fā)現(xiàn)數(shù)據(jù)存在泄漏風(fēng)險的企業(yè)或個人,也請第一時間自查,做好數(shù)據(jù)已被泄露準(zhǔn)備,采取補(bǔ)救措施。

本月共有519個組織/企業(yè)遭遇雙重勒索/多重勒索攻擊,其中,包含中國12個組織/企業(yè)遭遇了雙重勒索/多重勒索,有12個組織/企業(yè)未被標(biāo)明,因此不在以下表格中。

表2. 受害組織/企業(yè)

系統(tǒng)安全防護(hù)數(shù)據(jù)分析

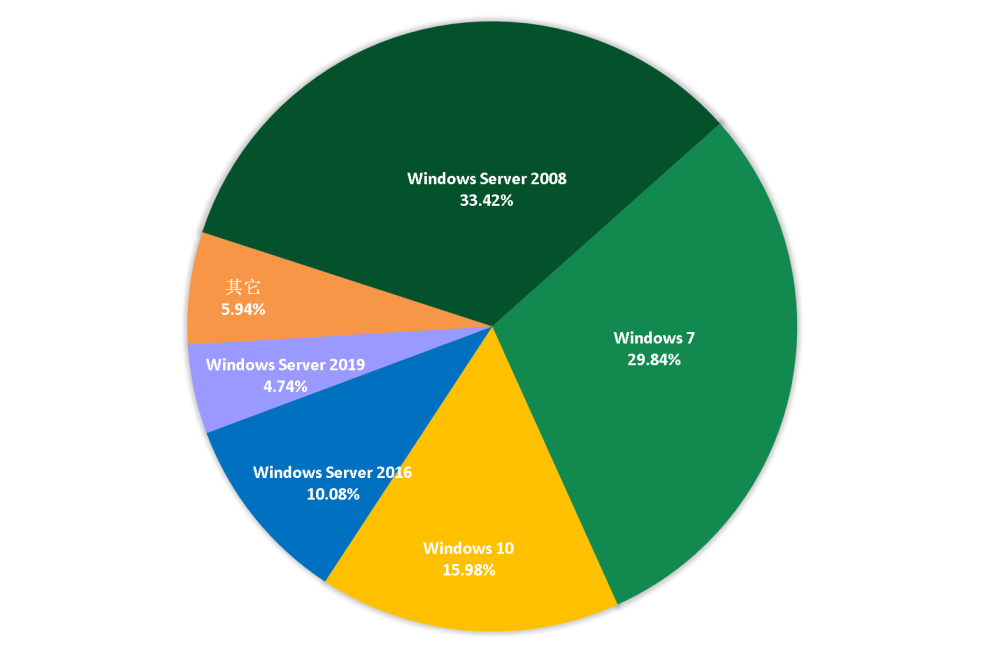

360系統(tǒng)安全產(chǎn)品,目前已加入黑客入侵防護(hù)功能。在本月被攻擊的系統(tǒng)版本中,排行前三的依次為Windows Server 2008、Windows 7以及Windows 10。

?

?

圖5?2025年8月受攻擊系統(tǒng)占比

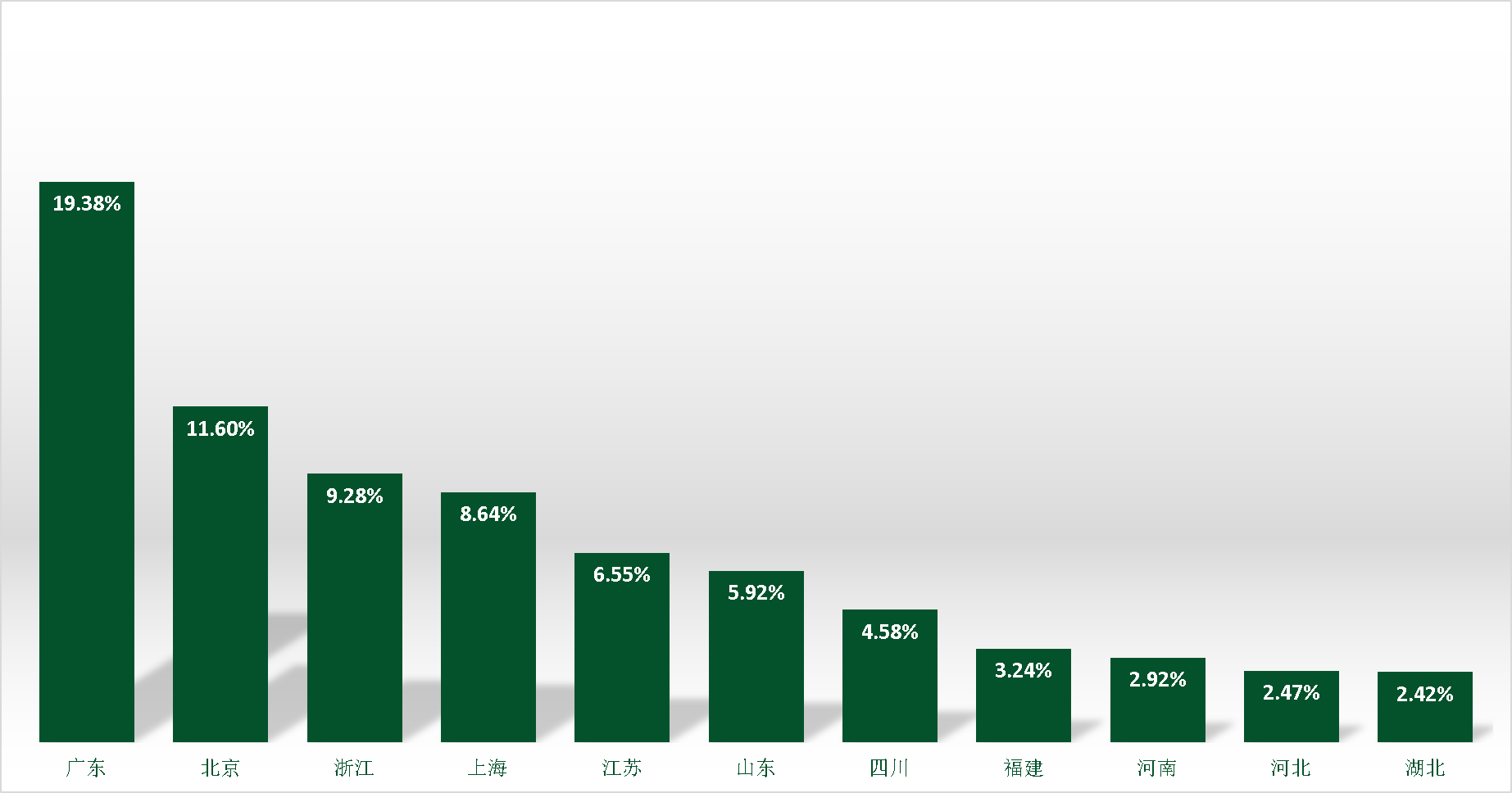

對2025年8月被攻擊系統(tǒng)所屬地域統(tǒng)計發(fā)現(xiàn),與之前幾個月采集到的數(shù)據(jù)進(jìn)行對比,地區(qū)排名和占比變化均不大。數(shù)字經(jīng)濟(jì)發(fā)達(dá)地區(qū)仍是受攻擊的主要對象。

?

?

圖6. 2025年8月國內(nèi)受攻擊地區(qū)占比排名

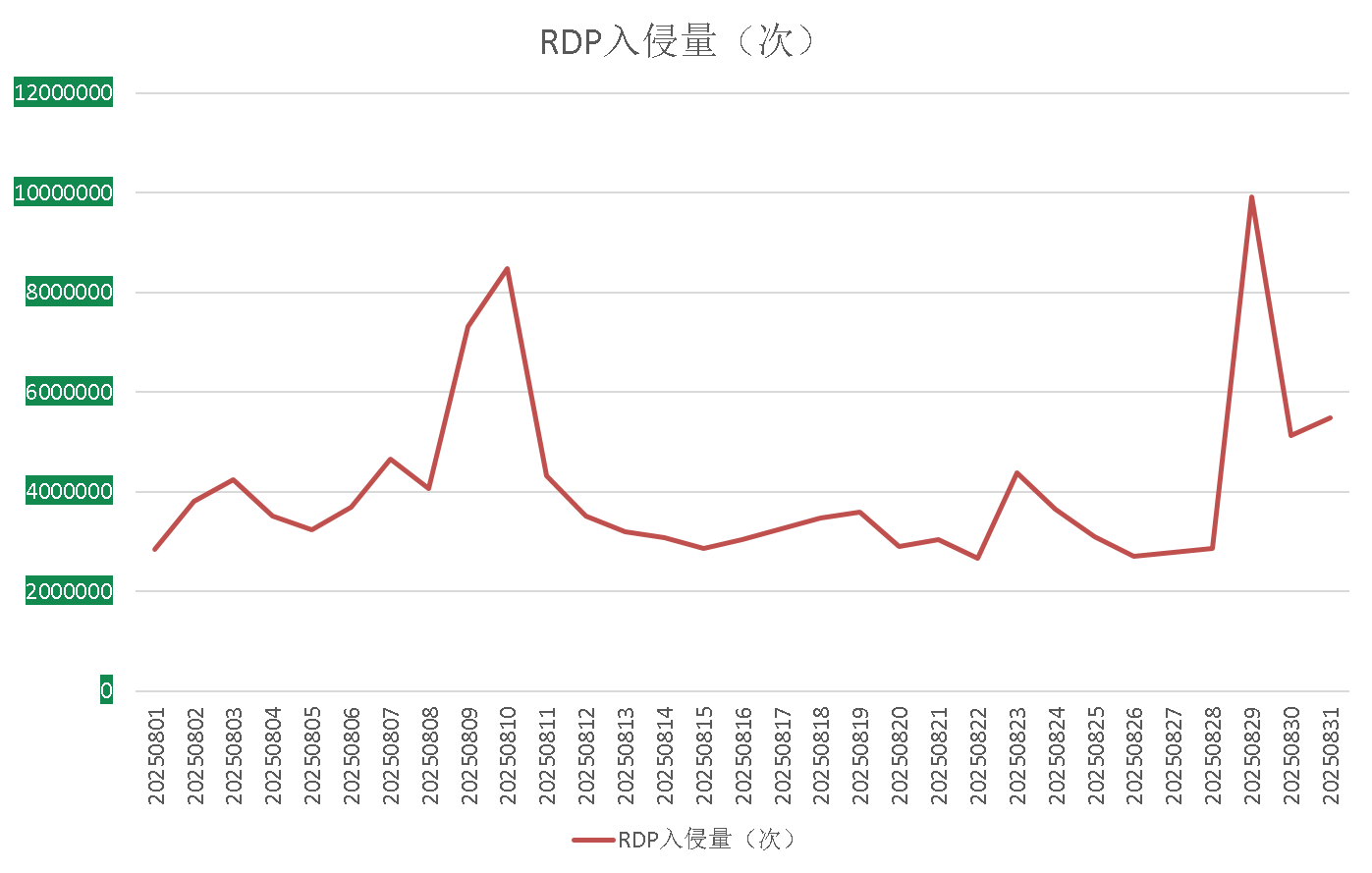

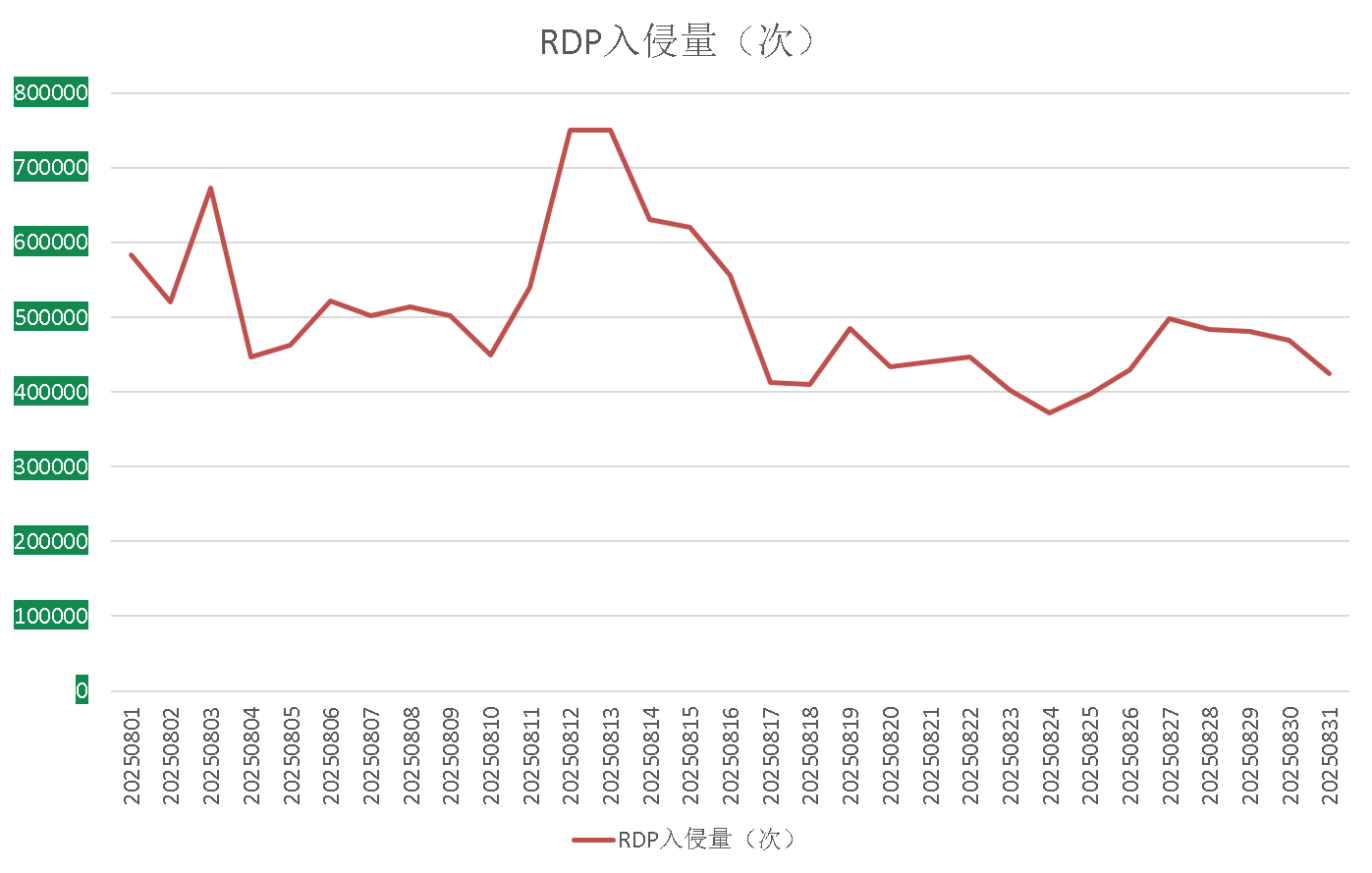

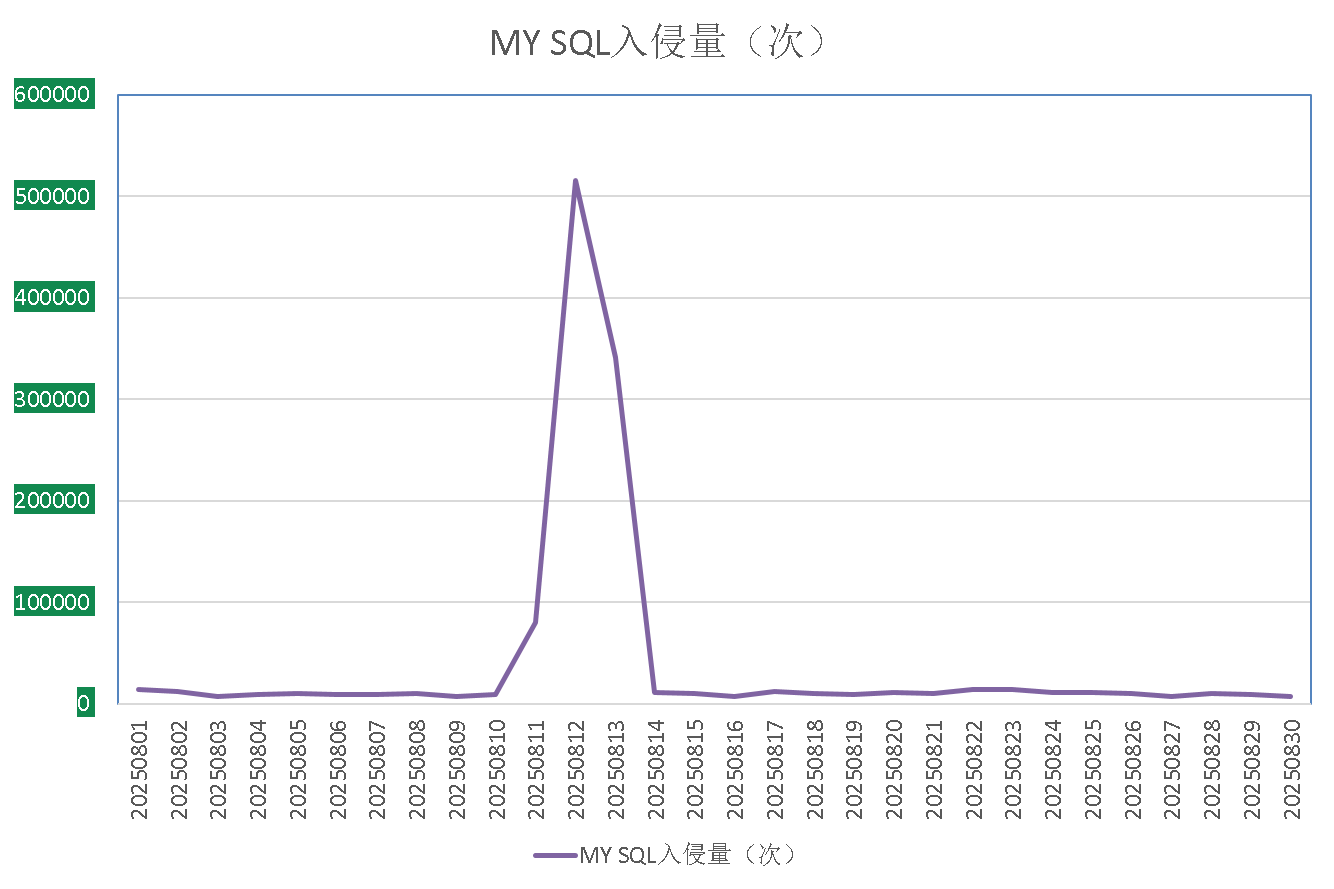

通過觀察2025年8月弱口令攻擊態(tài)勢發(fā)現(xiàn),RDP弱口令攻擊、MYSQL弱口令攻擊和MSSQL弱口令攻擊整體無較大波動。

?

?

圖7. 2025年8月監(jiān)控到的RDP入侵量

?

?

圖8. 2025年8月監(jiān)控到的MS SQL入侵量

?

?

圖9. 2025年8月監(jiān)控到的MYSQL入侵量

勒索軟件關(guān)鍵詞

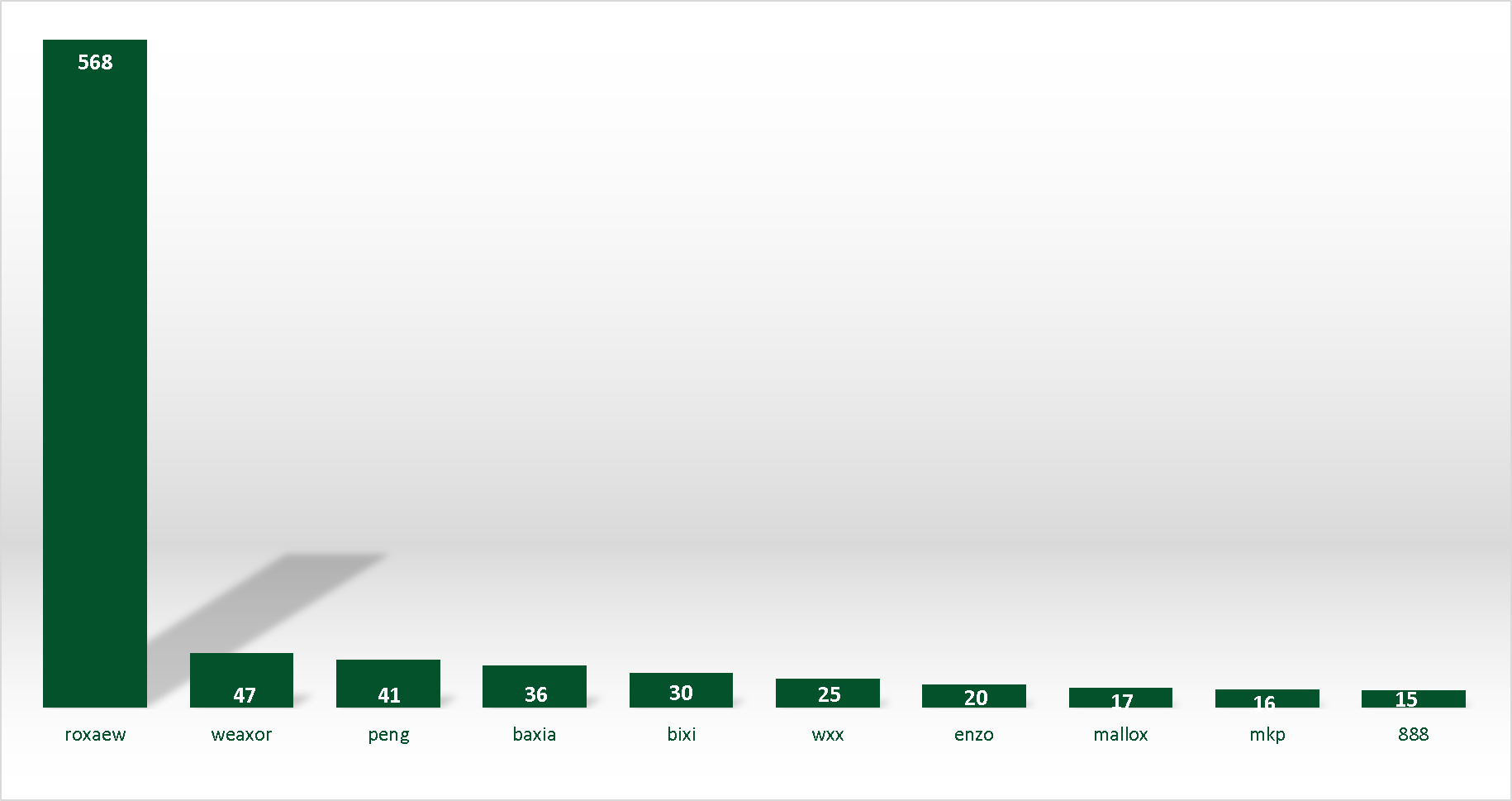

以下是本月上榜活躍勒索軟件關(guān)鍵詞統(tǒng)計,數(shù)據(jù)來自360勒索軟件搜索引擎。

2roxaew

屬于Weaxor勒索軟件家族,該家族目前的主要傳播方式為:利用各類軟件漏洞進(jìn)行投毒,通過powershell加載攻擊載荷并與安全軟件進(jìn)行內(nèi)核對抗。

2weaxor

同roxaew。

2peng

屬于Wmansvcs家族,高度模仿phobos家族并使用Rust語言編譯,目前僅在國內(nèi)傳播。該家族的主要傳播方式為:通過暴力破解遠(yuǎn)程桌面口令,成功后手動投毒。

2baxia

屬于BeijingCrypt勒索軟件家族,由于被加密文件后綴會被修改為beijing而成為關(guān)鍵詞。該家族主要的傳播方式為:通過暴力破解遠(yuǎn)程桌面口令與數(shù)據(jù)庫弱口令,成功后手動投毒。

2bixi

同baxia。

2wxx

同roxaew。

2enzo

屬于ZeroCool勒索軟件家族,該家族目前的主要傳播方式為:利用各類軟件漏洞進(jìn)行投毒或通過暴力破解遠(yuǎn)程桌面口令與數(shù)據(jù)庫弱口令,成功后手動投毒。

2mallox

屬于TargetCompany(Mallox)勒索軟件家族,由于被加密文件后綴會被修改為mallox而成為關(guān)鍵詞。主要通過暴力破解遠(yuǎn)程桌面口令,成功后手動投毒和SQLGlobeImposter渠道進(jìn)行傳播,后來增加了漏洞利用的傳播方式。此外,360安全大腦監(jiān)控到該家族曾通過匿影僵尸網(wǎng)絡(luò)進(jìn)行傳播。

2mkp

屬于Makop勒索軟件家族,由于被加密文件后綴會被修改為mkp而成為關(guān)鍵詞。該家族主要的傳播方式為:通過暴力破解遠(yuǎn)程桌面口令,成功后手動投毒。

2888

屬于Nemesis2024家族,以勒索信中的Nemesis家族字段命名。該家族的主要傳播方式為:通過暴力破解遠(yuǎn)程桌面口令與數(shù)據(jù)庫口令,成功后手動投毒。

?

?

圖10 2025年8月反病毒搜索引擎關(guān)鍵詞搜索排名

解密大師

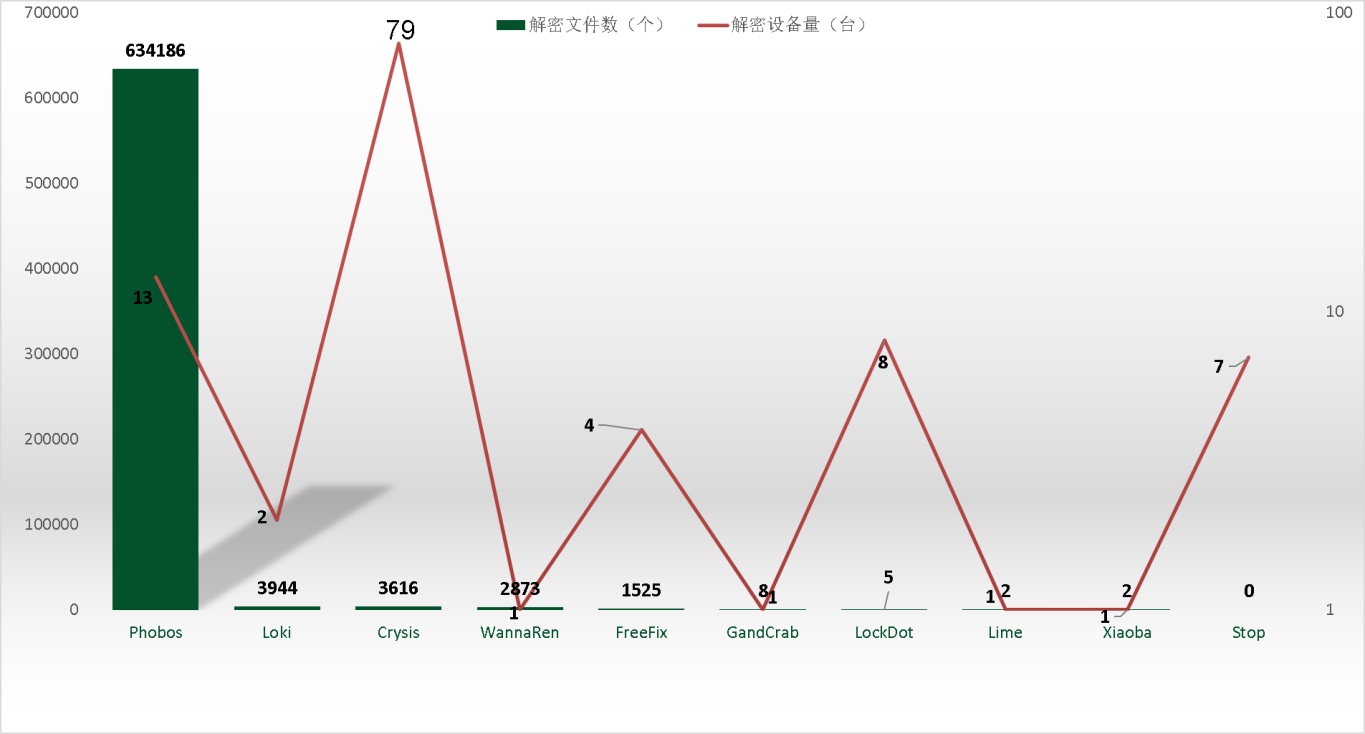

從解密大師本月解密數(shù)據(jù)看,解密量最大的是Phobos,其次是Loki。使用解密大師解密文件的用戶數(shù)量,最高的是被Crysis家族加密的設(shè)備。

?

?

圖11. 2025年8月解密大師解密文件數(shù)及設(shè)備數(shù)排名

360安全衛(wèi)士

360安全衛(wèi)士 360殺毒

360殺毒 360文檔衛(wèi)士

360文檔衛(wèi)士 360安全瀏覽器

360安全瀏覽器 360極速瀏覽器

360極速瀏覽器 360安全云盤

360安全云盤 360隨身WiFi

360隨身WiFi 360搜索

360搜索 系統(tǒng)急救箱

系統(tǒng)急救箱 重裝大師

重裝大師 勒索病毒救助

勒索病毒救助 急救盤

急救盤 高危漏洞免疫

高危漏洞免疫 360壓縮

360壓縮 驅(qū)動大師

驅(qū)動大師 魯大師

魯大師 360換機(jī)助手

360換機(jī)助手 360清理大師Win10

360清理大師Win10 360游戲大廳

360游戲大廳 360軟件管家

360軟件管家 360手機(jī)衛(wèi)士

360手機(jī)衛(wèi)士 360防騷擾大師

360防騷擾大師 360加固保

360加固保 360貸款神器

360貸款神器 360手機(jī)瀏覽器

360手機(jī)瀏覽器 360安全云盤

360安全云盤 360免費(fèi)WiFi

360免費(fèi)WiFi 安全客

安全客 手機(jī)助手

手機(jī)助手 安全換機(jī)

安全換機(jī) 360幫幫

360幫幫 清理大師

清理大師 省電王

省電王 360商城

360商城 360天氣

360天氣 360鎖屏

360鎖屏 手機(jī)專家

手機(jī)專家 快剪輯

快剪輯 360影視

360影視 360娛樂

360娛樂 快資訊

快資訊 你財富

你財富 360借條

360借條 360互助

360互助 信貸管家

信貸管家 360攝像機(jī)云臺AI版

360攝像機(jī)云臺AI版 360攝像機(jī)小水滴AI版

360攝像機(jī)小水滴AI版 360攝像機(jī)云臺變焦版

360攝像機(jī)云臺變焦版 360可視門鈴

360可視門鈴 360攝像機(jī)云臺1080p

360攝像機(jī)云臺1080p 家庭防火墻V5S增強(qiáng)版

家庭防火墻V5S增強(qiáng)版 家庭防火墻5Pro

家庭防火墻5Pro 家庭防火墻5SV2

家庭防火墻5SV2 家庭防火墻路由器5C

家庭防火墻路由器5C 360兒童手表S1

360兒童手表S1 360兒童手表8X

360兒童手表8X 360兒童手表P1

360兒童手表P1 360兒童手表SE5

360兒童手表SE5 360智能健康手表

360智能健康手表 行車記錄儀M310

行車記錄儀M310 行車記錄儀K600

行車記錄儀K600 行車記錄儀G380

行車記錄儀G380 360行車記錄儀G600

360行車記錄儀G600 兒童安全座椅

兒童安全座椅 360掃地機(jī)器人X90

360掃地機(jī)器人X90 360掃地機(jī)器人T90

360掃地機(jī)器人T90 360掃地機(jī)器人S7

360掃地機(jī)器人S7 360掃地機(jī)器人S6

360掃地機(jī)器人S6 360掃地機(jī)器人S5

360掃地機(jī)器人S5

360安全衛(wèi)士

360安全衛(wèi)士 360殺毒

360殺毒 360文檔衛(wèi)士

360文檔衛(wèi)士 360安全瀏覽器

360安全瀏覽器 360極速瀏覽器

360極速瀏覽器 360隨身WiFi

360隨身WiFi 360搜索

360搜索 系統(tǒng)急救箱

系統(tǒng)急救箱 重裝大師

重裝大師 急救盤

急救盤 勒索病毒救助

勒索病毒救助 360壓縮

360壓縮 驅(qū)動大師

驅(qū)動大師 魯大師

魯大師 360游戲大廳

360游戲大廳 360軟件管家

360軟件管家 360手機(jī)衛(wèi)士

360手機(jī)衛(wèi)士 360防騷擾大師

360防騷擾大師 手機(jī)急救箱

手機(jī)急救箱 360加固保

360加固保 360貸款神器

360貸款神器 360免費(fèi)WiFi

360免費(fèi)WiFi 安全客

安全客 手機(jī)助手

手機(jī)助手 一鍵root

一鍵root 安全換機(jī)

安全換機(jī) 360幫幫

360幫幫 信用衛(wèi)士

信用衛(wèi)士 清理大師

清理大師 省電王

省電王 360商城

360商城 流量衛(wèi)士

流量衛(wèi)士 360天氣

360天氣 360鎖屏

360鎖屏 手機(jī)專家

手機(jī)專家 快剪輯

快剪輯 360影視

360影視 360娛樂

360娛樂 快資訊

快資訊 你財富

你財富 360借條

360借條 360手機(jī)N7

360手機(jī)N7 360手機(jī)N6

Pro

360手機(jī)N6

Pro 360手機(jī)vizza

360手機(jī)vizza 360手機(jī)N5S

360手機(jī)N5S 360兒童手表6C

360兒童手表6C 360兒童手表6W

360兒童手表6W 360兒童手表SE2代

360兒童手表SE2代 360手表SE2Plus

360手表SE2Plus 360老人手表

360老人手表 360攝像機(jī)大眾版

360攝像機(jī)大眾版 360安全路由器P3

360安全路由器P3 360安全路由器P2

360安全路由器P2 360兒童機(jī)器人

360兒童機(jī)器人 外設(shè)產(chǎn)品

外設(shè)產(chǎn)品 影音娛樂

影音娛樂 平板電腦

平板電腦 二手手機(jī)

二手手機(jī) 二代 美猴王版

二代 美猴王版 二代

美猴王領(lǐng)航版

二代

美猴王領(lǐng)航版 標(biāo)準(zhǔn)升級版

標(biāo)準(zhǔn)升級版 后視鏡版

后視鏡版 車載電器

車載電器

京公網(wǎng)安備 11000002000006號

京公網(wǎng)安備 11000002000006號