2025年7月勒索軟件流行態(tài)勢(shì)分析

勒索軟件傳播至今,360反勒索服務(wù)已累計(jì)接收到數(shù)萬次勒索軟件感染求助。隨著新型勒索軟件的快速蔓延,企業(yè)數(shù)據(jù)泄漏風(fēng)險(xiǎn)不斷上升,勒索金額在數(shù)百萬到近億美元的勒索案件不斷出現(xiàn)。勒索軟件給企業(yè)和個(gè)人帶來的影響范圍越來越廣,危害性也越來越大。360全網(wǎng)安全大腦針對(duì)勒索軟件進(jìn)行了全方位的監(jiān)測(cè)與防御,為需要幫助的用戶提供360反勒索服務(wù)。

2025年7月,全球新增的雙重勒索軟件有BaqiyatLock、Satanlockv2等多個(gè)新增家族。傳統(tǒng)勒索軟件家族新增Darkness、Walocker、Mino等家族。

其中Darkness在國內(nèi)也有大量傳播,并已經(jīng)出現(xiàn)多個(gè)變種。Walocker與Mino勒索軟件分別所屬的攻擊組織則利用了一組被命名為ToolShell的0day漏洞對(duì)微軟SharePoint服務(wù)器實(shí)現(xiàn)了高效入侵,突顯了勒索攻擊組織在新漏洞利用上的積極態(tài)勢(shì)。

2025年持續(xù)活躍的Weaxor勒索軟件家族,其主流變種的加密后綴已更新為.roxaew。此家族在保持每天變更代碼混淆過的攻擊載荷與多驅(qū)動(dòng)加載的基礎(chǔ)上,與銀狐木馬家族同步新增了針對(duì)CVE-2024-51324漏洞驅(qū)動(dòng)的利用行為,這表明,以金錢獲利目標(biāo)為主的黑產(chǎn)組織在選擇對(duì)抗手段上呈現(xiàn)出趨同態(tài)勢(shì)。

以下是本月值得關(guān)注的部分熱點(diǎn):

Phobos勒索軟件終被破解,360國內(nèi)率先支持

SafePay勒索軟件攻擊導(dǎo)致的Ingram Micro中斷

俄羅斯職業(yè)籃球運(yùn)動(dòng)員因涉嫌參與勒索軟件攻擊而被捕

基于對(duì)360反勒索服務(wù)數(shù)據(jù)的分析研判,360數(shù)字安全集團(tuán)高級(jí)威脅研究分析中心(CCTGA勒索軟件防范應(yīng)對(duì)工作組成員)發(fā)布本報(bào)告。

感染數(shù)據(jù)分析

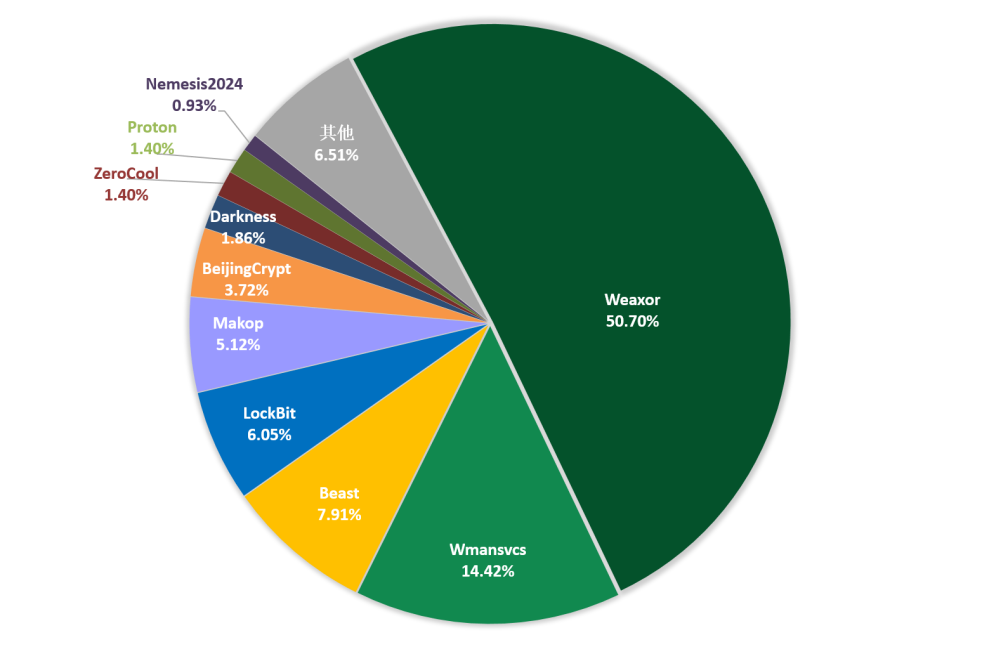

本月勒索軟件受害者設(shè)備所中病毒家族進(jìn)行統(tǒng)計(jì):Weaxor家族占比50.70%居首位,第二的是Wmansvcs占比14.42%,Beast家族以7.91%位居第三。

?

?

圖1. 2025年7月勒索軟件家族占比

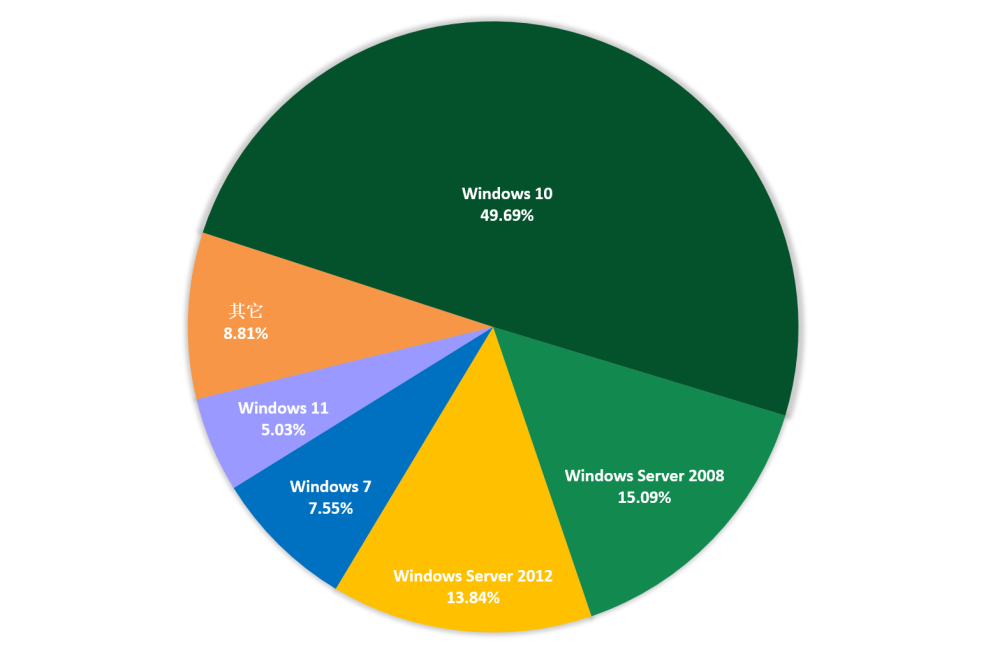

對(duì)本月受害者所使用的操作系統(tǒng)進(jìn)行統(tǒng)計(jì),位居前三的是:Windows 10、Windows Server 2008以及Windows Server 2012。

?

?

圖2. 2025年7月勒索軟件入侵操作系統(tǒng)占比

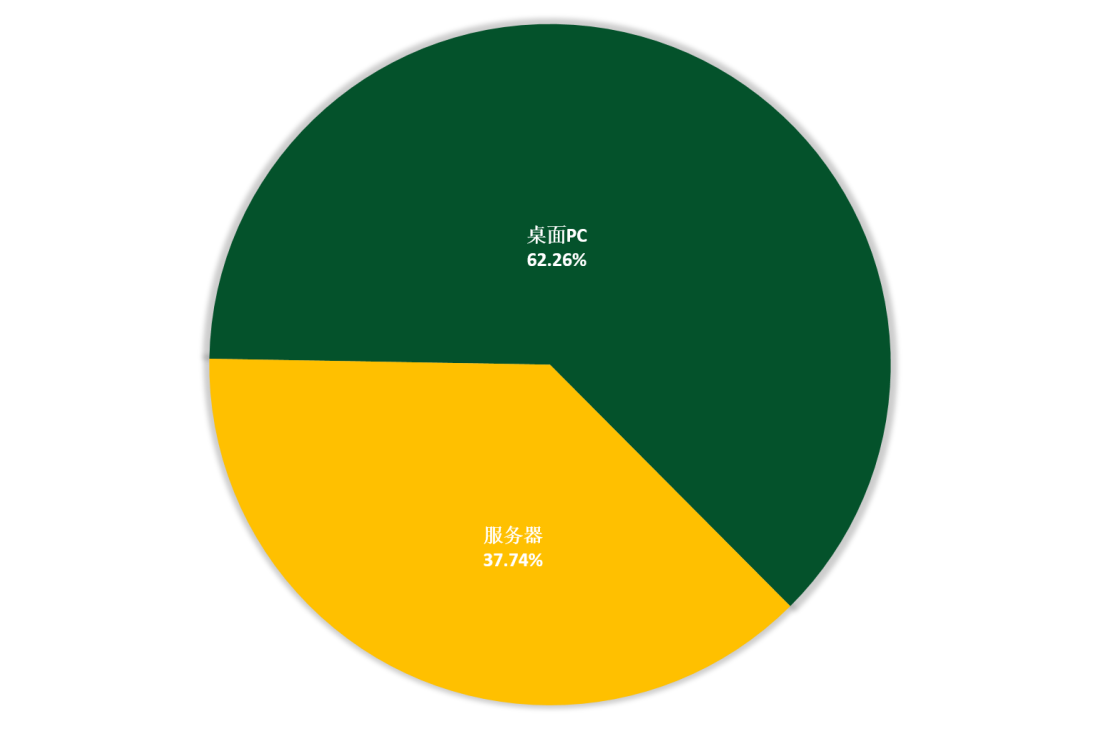

2025年7月被感染的系統(tǒng)中桌面系統(tǒng)和服務(wù)器系統(tǒng)占比顯示,受攻擊的系統(tǒng)類型桌面PC大幅領(lǐng)先服務(wù)器。

?

?

圖3. 2025年7月勒索軟件入侵操作系統(tǒng)類型占比

勒索軟件熱點(diǎn)事件

Phobos勒索軟件終被破解,360國內(nèi)率先支持

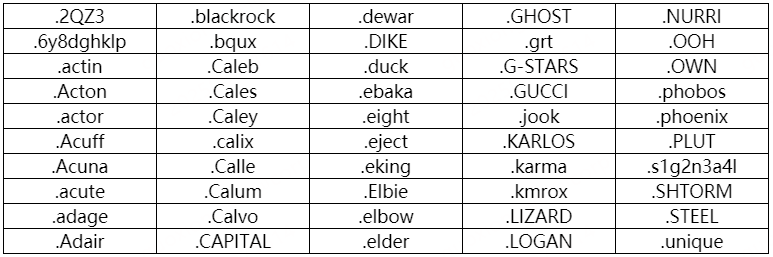

近日,國際執(zhí)法機(jī)構(gòu)公布了全球范圍內(nèi)廣泛傳播的Phobos及其變種8Base的解密信息。360反病毒團(tuán)隊(duì)第一時(shí)間對(duì)該勒索家族樣本開展深入分析,并基于獲取的14個(gè)RSA私鑰,在國內(nèi)率先實(shí)現(xiàn)了對(duì)該勒索家族的解密支持,同時(shí)開發(fā)工具對(duì)多個(gè)Phobos及8Base變種實(shí)現(xiàn)有效解密。目前,360解密大師是國內(nèi)支持勒索軟件解密最為全面的勒索解密工具。

如有被Phobos或8Base勒索家族加密數(shù)據(jù)的用戶,歡迎聯(lián)系360獲取免費(fèi)的解密協(xié)助。另外,對(duì)于以下一些不常見的擴(kuò)展名文件,也可以聯(lián)系我們嘗試進(jìn)行解密:

表1. 支持破解的Phobos/8Base勒索軟件擴(kuò)展名

SafePay勒索軟件攻擊導(dǎo)致的Ingram Micro中斷

IT巨頭,全球最大的C2C技術(shù)分銷商和服務(wù)提供商之一——Ingram Micro,此前的系統(tǒng)中斷是由SafePay勒索軟件攻擊引起的,該攻擊導(dǎo)致其內(nèi)部系統(tǒng)關(guān)閉。7月3日以來,Ingram Micro的網(wǎng)站和在線訂購系統(tǒng)一直處于癱瘓狀態(tài),但該公司并未透露問題的原因。據(jù)了解,系統(tǒng)中斷是由7月3日凌晨發(fā)生的網(wǎng)絡(luò)攻擊引起的,其內(nèi)部員工發(fā)現(xiàn)他們的設(shè)備上出現(xiàn)了勒索信息文件。

從勒索信息文件內(nèi)容看,本次攻擊與SafePay勒索軟件有關(guān),但目前尚不清楚設(shè)備是否在攻擊中被加密。應(yīng)該注意的是,雖然勒索信息聲稱竊取了各種各樣的信息,但這是所有SafePay勒索信息中使用的通用內(nèi)容,并不代表本次針對(duì)Ingram Micro的攻擊一定竊取到了這些信息。

據(jù)知情人士稱,攻擊者是通過其GlobalProtect VPN平臺(tái)入侵了Ingram Micro。該公司在發(fā)現(xiàn)攻擊后關(guān)閉了內(nèi)部系統(tǒng),并通知其員工不要使用公司的GlobalProtect VPN進(jìn)行訪問。目前,Ingram Micro已確認(rèn)了攻擊是來源于勒索攻擊。

俄羅斯職業(yè)籃球運(yùn)動(dòng)員因涉嫌參與勒索軟件攻擊而被捕

俄羅斯職業(yè)籃球運(yùn)動(dòng)員Daniil Kasatkin應(yīng)美國的要求在法國被捕,罪名是涉嫌充當(dāng)勒索軟件團(tuán)伙的談判代表。Daniil Kasatkin是一名俄羅斯籃球運(yùn)動(dòng)員,在2019年返回俄羅斯之前,他曾在賓夕法尼亞州立大學(xué)短暫打過NCAA籃球。在MBA-MAI的四個(gè)賽季中他在離開球隊(duì)前出場了172場比賽。

據(jù)法國媒體報(bào)道,Kasatkin于6月21日與未婚妻一起抵達(dá)法國后,在巴黎戴高樂機(jī)場被捕。此次逮捕是美國國際逮捕令的一部分,因?yàn)樗恢缚貫槔账鬈浖F(tuán)伙的談判代表。

Kasatkin現(xiàn)在被拘留,而美國正在尋求引渡他并面臨“共謀實(shí)施計(jì)算機(jī)欺詐”和“計(jì)算機(jī)欺詐共謀”的指控。他的律師聲稱,Kasatkin沒有犯下這些罪行,這些問題與他購買的一臺(tái)二手電腦有關(guān)。

雖然媒體并未披露勒索軟件團(tuán)伙的名稱,但據(jù)報(bào)道,其在2020年至2022年期間參與了對(duì)900多家公司的攻擊,其中包括兩個(gè)聯(lián)邦機(jī)構(gòu)。此描述與臭名昭著的Conti勒索軟件團(tuán)伙非常相似,該團(tuán)伙于2020年作為Ryuk的繼任者出現(xiàn),并在2022年因數(shù)據(jù)泄露而關(guān)閉。

黑客信息披露

以下是本月收集到的黑客郵箱信息:

表2. 黑客郵箱

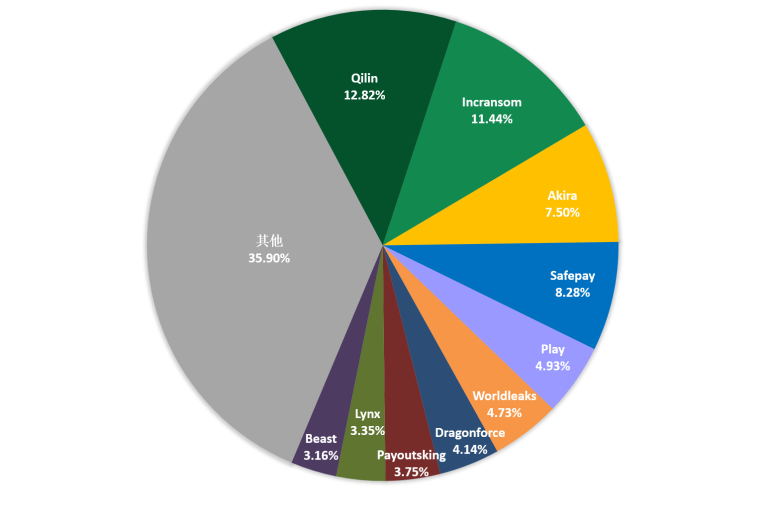

當(dāng)前,通過雙重勒索或多重勒索模式獲利的勒索軟件家族越來越多,勒索軟件所帶來的數(shù)據(jù)泄露的風(fēng)險(xiǎn)也越來越大。以下是本月通過數(shù)據(jù)泄露獲利的勒索軟件家族占比,該數(shù)據(jù)僅包含未能第一時(shí)間繳納贖金或拒繳納贖金情況(已經(jīng)支付贖金的企業(yè)或個(gè)人,可能不會(huì)出現(xiàn)在這個(gè)清單中)。

?

?

圖4. 2025年7月通過數(shù)據(jù)泄露獲利的勒索軟件家族占比

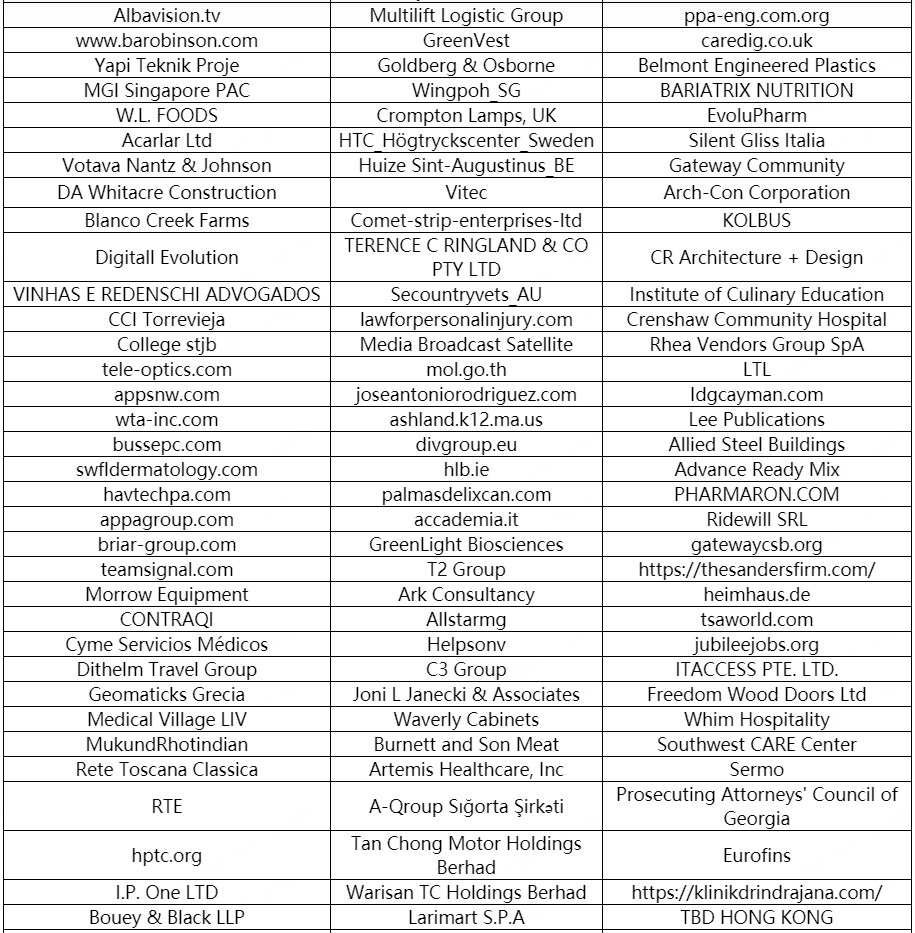

以下是本月被雙重勒索軟件家族攻擊的企業(yè)或個(gè)人。若未發(fā)現(xiàn)數(shù)據(jù)存在泄漏風(fēng)險(xiǎn)的企業(yè)或個(gè)人也請(qǐng)第一時(shí)間自查,做好數(shù)據(jù)已泄露的準(zhǔn)備,采取補(bǔ)救措施。

本月總共有507個(gè)組織/企業(yè)遭遇雙重勒索/多重勒索攻擊,其中包含8個(gè)中國組織/企業(yè)在本月遭遇了雙重勒索/多重勒索。其中有17個(gè)組織/企業(yè)未被標(biāo)明,因此不在以下表格中。

表3. 受害組織/企業(yè)

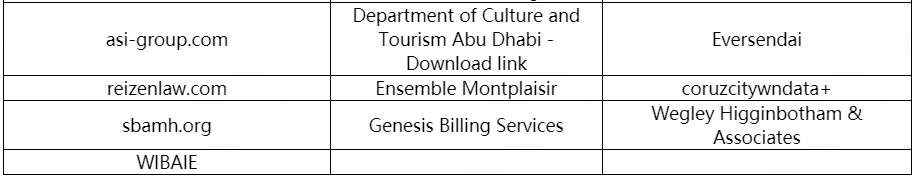

系統(tǒng)安全防護(hù)數(shù)據(jù)分析

360系統(tǒng)安全產(chǎn)品,目前已加入黑客入侵防護(hù)功能。在本月被攻擊的系統(tǒng)版本中,排行前三的依次為Windows Server 2008、Windows 7以及Windows 10。

?

?

圖5?2025年7月受攻擊系統(tǒng)占比

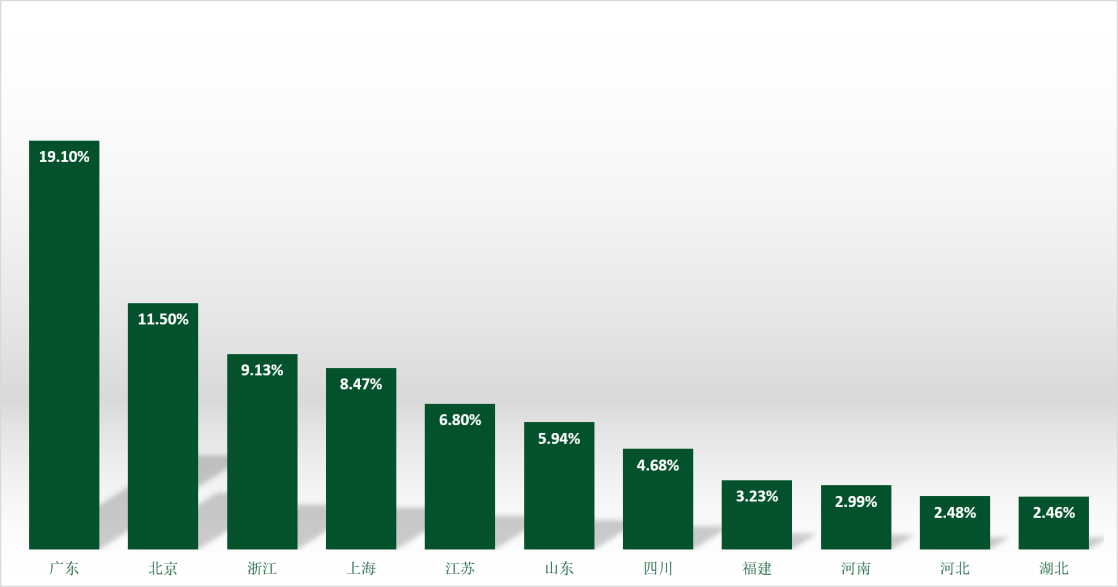

對(duì)2025年7月被攻擊系統(tǒng)所屬地域進(jìn)行統(tǒng)計(jì),并與之前幾個(gè)月采集到的數(shù)據(jù)進(jìn)行對(duì)比發(fā)現(xiàn),地區(qū)排名和占比變化均不大。數(shù)字經(jīng)濟(jì)發(fā)達(dá)地區(qū)仍是攻擊的主要對(duì)象。

?

圖6. 2025年7月國內(nèi)受攻擊地區(qū)占比排名

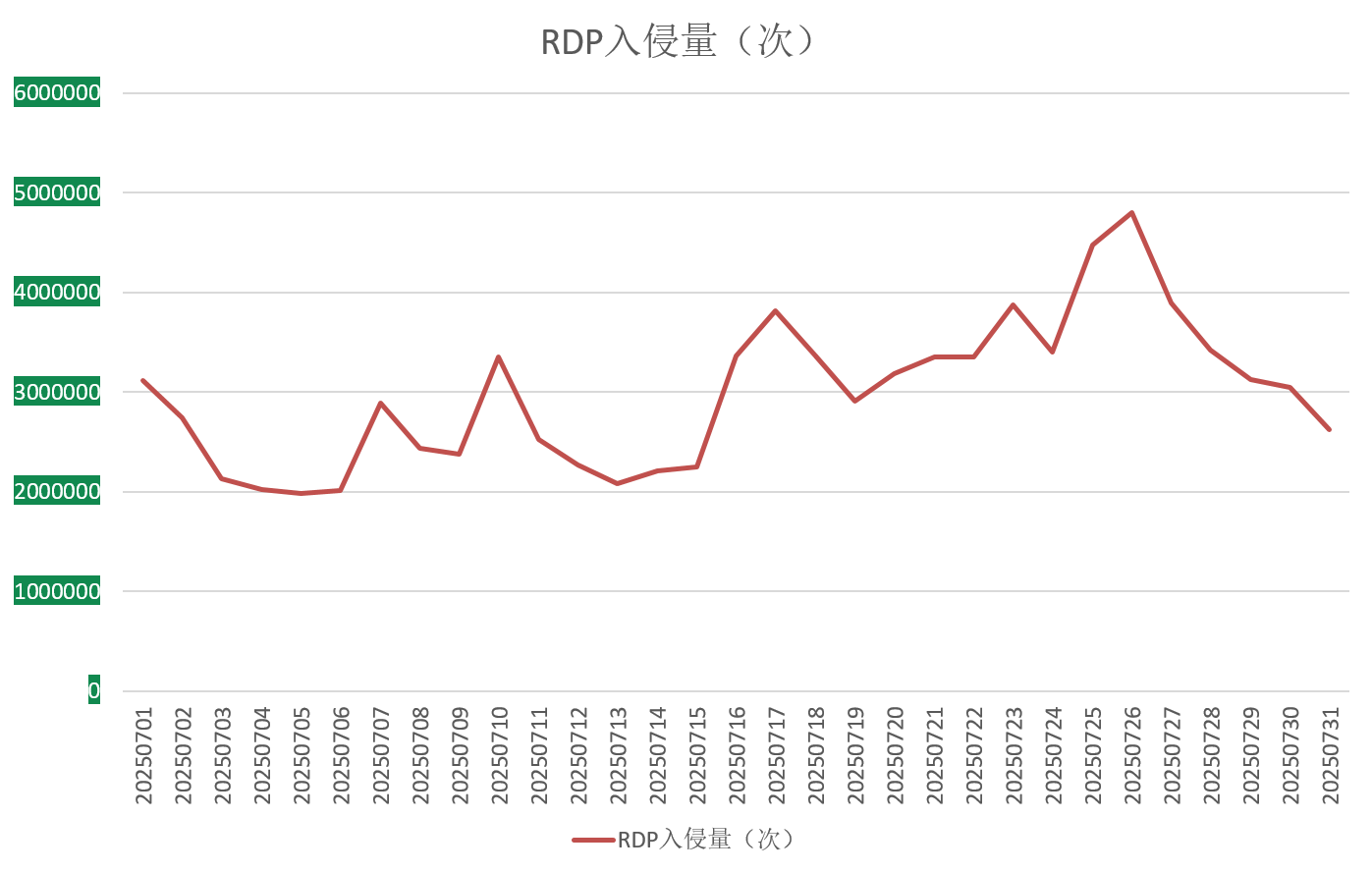

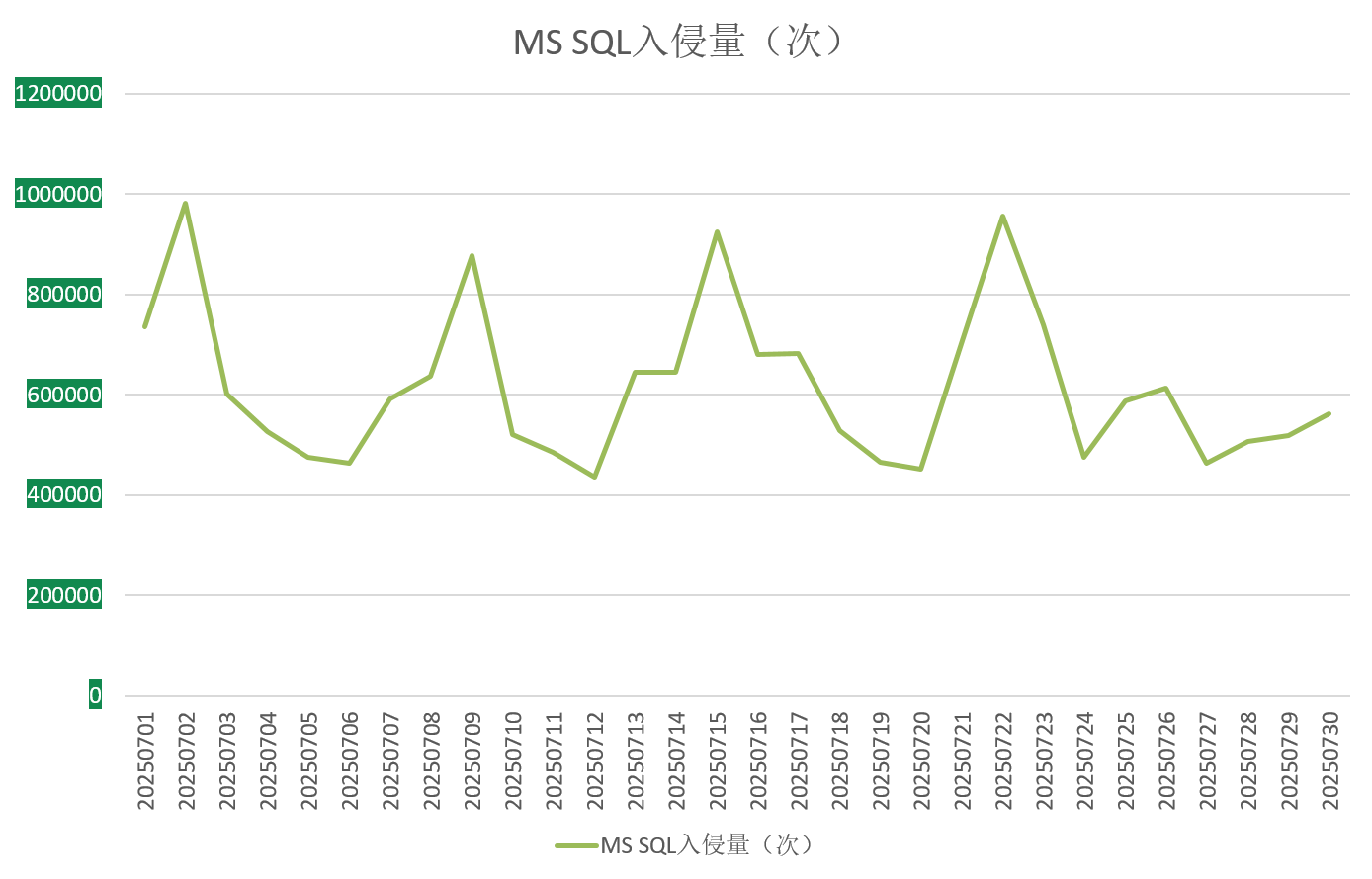

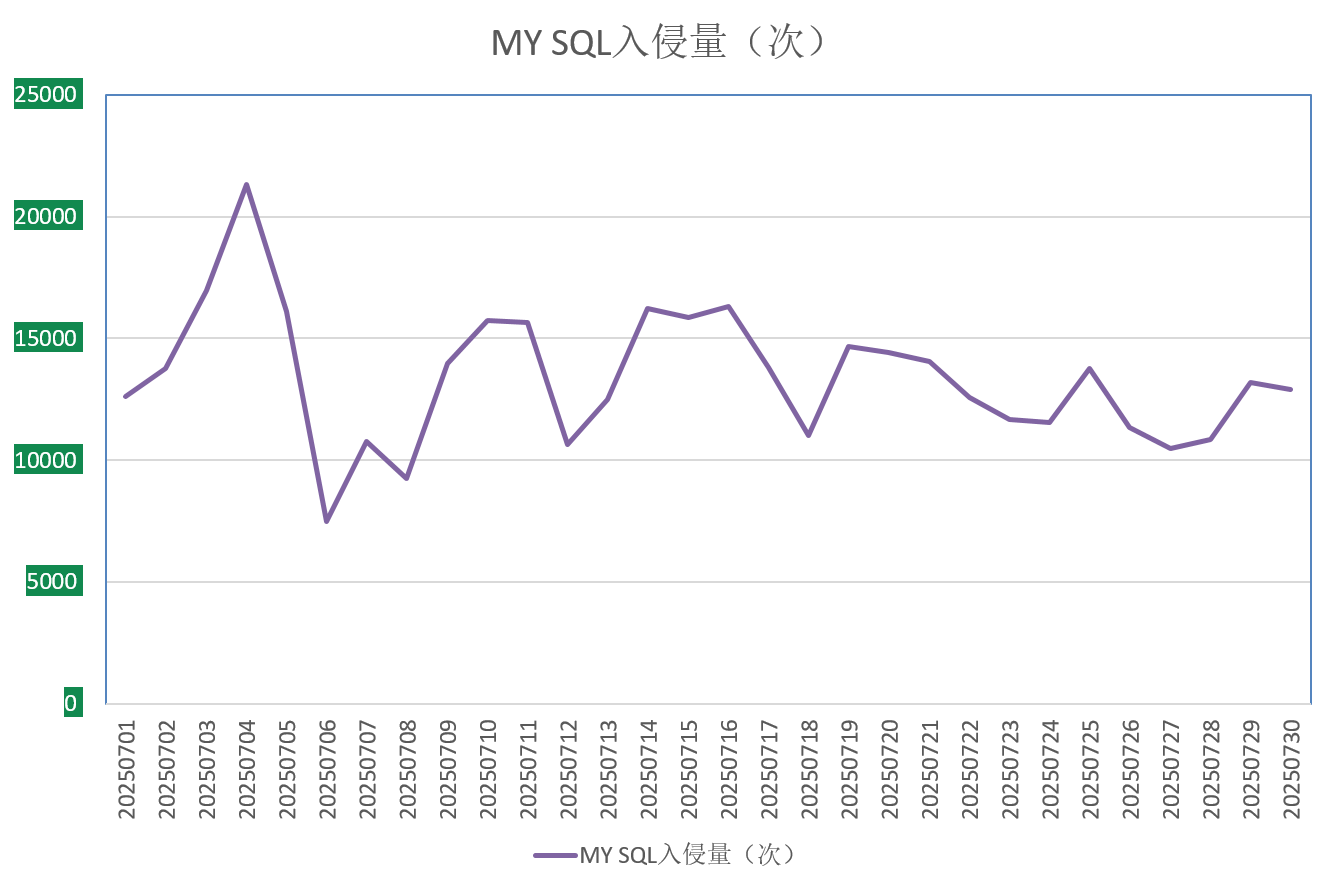

通過觀察2025年7月弱口令攻擊態(tài)勢(shì)發(fā)現(xiàn),RDP弱口令攻擊、MYSQL弱口令攻擊和MSSQL弱口令攻擊整體無較大波動(dòng)。

?

?

圖7. 2025年7月監(jiān)控到的RDP入侵量

?

?

圖8. 2025年7月監(jiān)控到的MS SQL入侵量

?

?

圖9. 2025年7月監(jiān)控到的MYSQL入侵量

勒索軟件關(guān)鍵詞

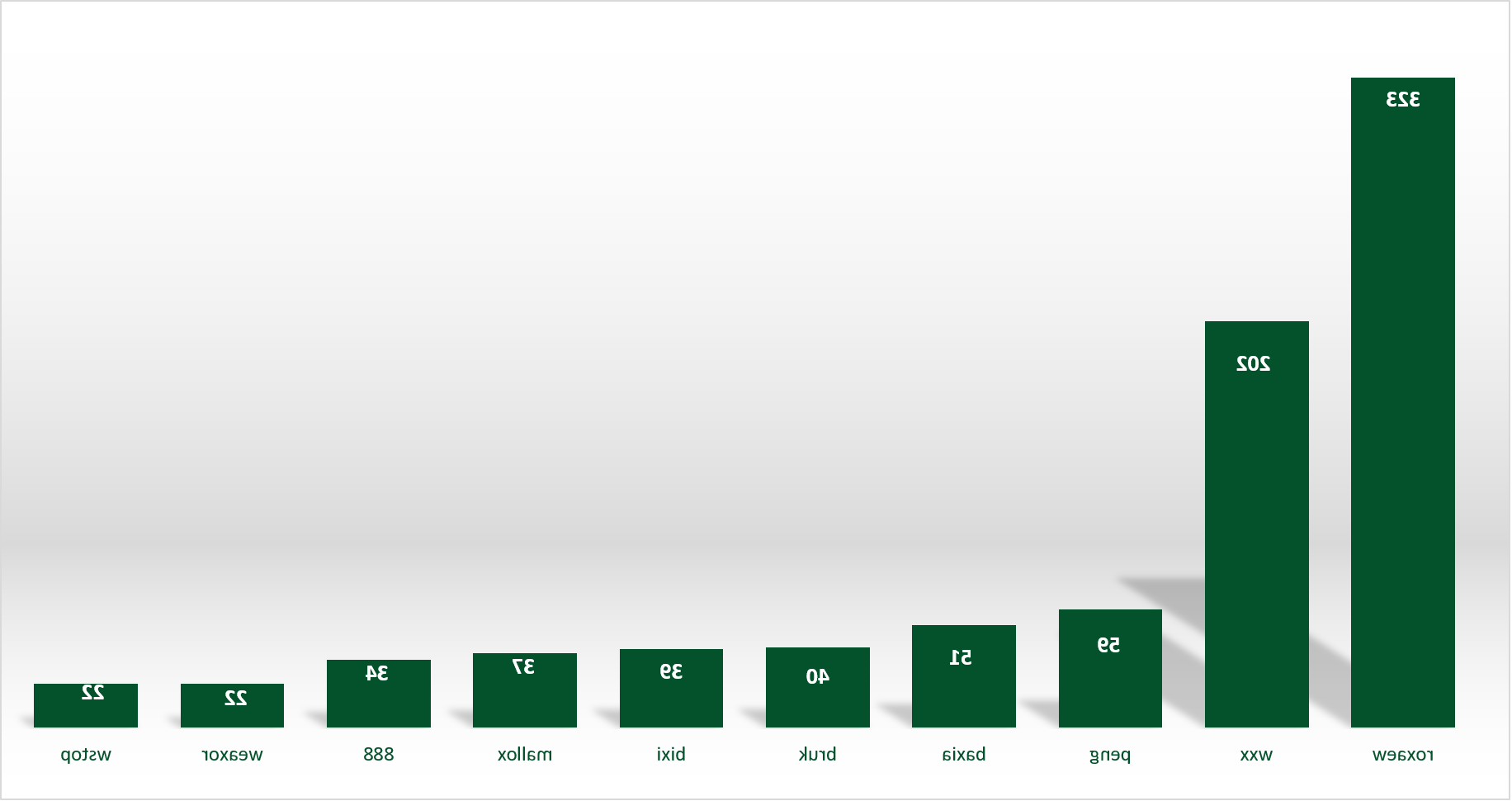

以下是本月上榜活躍勒索軟件關(guān)鍵詞統(tǒng)計(jì),數(shù)據(jù)來自360勒索軟件搜索引擎。

2roxaew:屬于Weaxor勒索軟件家族,該家族目前的主要傳播方式為:利用各類軟件漏洞利用方式進(jìn)行投毒,通過powershell加載攻擊載荷并與安全軟件進(jìn)行內(nèi)核對(duì)抗。

2wxx:同roxaew。

2peng:屬于Wmansvcs家族,高度模仿phobos家族并使用Rust語言編譯,目前僅在國內(nèi)傳播。該家族的主要傳播方式為:通過暴力破解遠(yuǎn)程桌面口令,成功后手動(dòng)投毒。

2baxia:屬于BeijngCrypt勒索軟件家族,由于被加密文件后綴會(huì)被修改為beijing而成為關(guān)鍵詞。該家族主要的傳播方式為:通過暴力破解遠(yuǎn)程桌面口令與數(shù)據(jù)庫弱口令,成功后手動(dòng)投毒。

2bruk:屬于Beast勒索軟件家族,該家族支持多個(gè)操作系統(tǒng)平臺(tái)傳播。該家族主要的傳播方式為:通過暴力破解遠(yuǎn)程桌面口令與數(shù)據(jù)庫弱口令,成功后手動(dòng)投毒。

2bixi:同baxia。

2mallox:屬于TargetCompany(Mallox)勒索軟件家族,由于被加密文件后綴會(huì)被修改為mallox而成為關(guān)鍵詞。主要通過暴力破解遠(yuǎn)程桌面口令成功后手動(dòng)投毒和SQLGlobeImposter渠道進(jìn)行傳播,后來增加了漏洞利用的傳播方式。此外360安全大腦監(jiān)控到該家族曾通過匿影僵尸網(wǎng)絡(luò)進(jìn)行傳播。

2888:屬于Nemesis2024家族,以勒索信中的Nemesis家族字段命名。該家族的主要傳播方式為:通過暴力破解遠(yuǎn)程桌面口令與數(shù)據(jù)庫口令,成功后手動(dòng)投毒。

2weaxor:同roxaew。

2wstop: RNTC勒索軟件家族,該家族的主要傳播方式為:通過暴力破解遠(yuǎn)程桌面口令成功后手動(dòng)投毒,同時(shí)通過smb共享方式加密其他設(shè)備。

?

?

圖10?2025年7月反病毒搜索引擎關(guān)鍵詞搜索排名

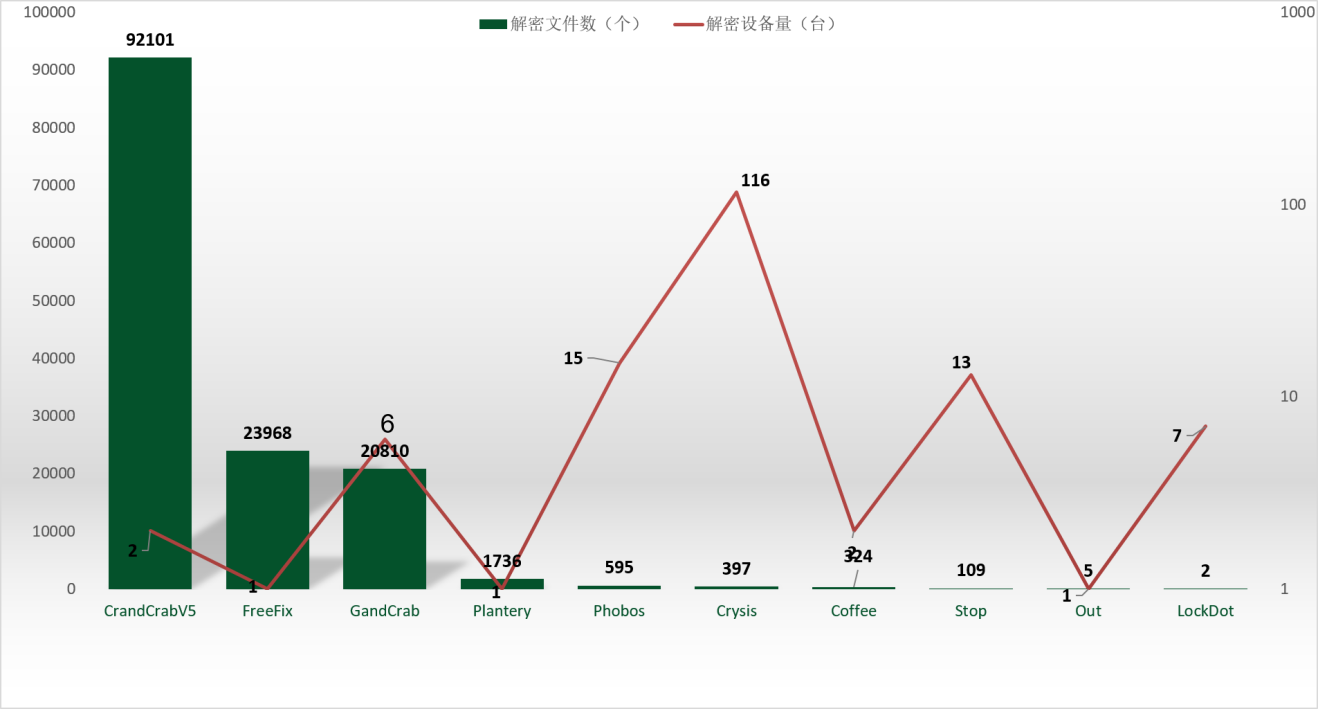

解密大師

從解密大師本月解密數(shù)據(jù)看,解密量最大的是CrandCrabV5其次是FreeFix。使用解密大師解密文件的用戶數(shù)量最高的是被Crysis家族加密的設(shè)備。

?

?

圖11. 2025年7月解密大師解密文件數(shù)及設(shè)備數(shù)排名

360安全衛(wèi)士

360安全衛(wèi)士 360殺毒

360殺毒 360文檔衛(wèi)士

360文檔衛(wèi)士 360安全瀏覽器

360安全瀏覽器 360極速瀏覽器

360極速瀏覽器 360安全云盤

360安全云盤 360隨身WiFi

360隨身WiFi 360搜索

360搜索 系統(tǒng)急救箱

系統(tǒng)急救箱 重裝大師

重裝大師 勒索病毒救助

勒索病毒救助 急救盤

急救盤 高危漏洞免疫

高危漏洞免疫 360壓縮

360壓縮 驅(qū)動(dòng)大師

驅(qū)動(dòng)大師 魯大師

魯大師 360換機(jī)助手

360換機(jī)助手 360清理大師Win10

360清理大師Win10 360游戲大廳

360游戲大廳 360軟件管家

360軟件管家 360手機(jī)衛(wèi)士

360手機(jī)衛(wèi)士 360防騷擾大師

360防騷擾大師 360加固保

360加固保 360貸款神器

360貸款神器 360手機(jī)瀏覽器

360手機(jī)瀏覽器 360安全云盤

360安全云盤 360免費(fèi)WiFi

360免費(fèi)WiFi 安全客

安全客 手機(jī)助手

手機(jī)助手 安全換機(jī)

安全換機(jī) 360幫幫

360幫幫 清理大師

清理大師 省電王

省電王 360商城

360商城 360天氣

360天氣 360鎖屏

360鎖屏 手機(jī)專家

手機(jī)專家 快剪輯

快剪輯 360影視

360影視 360娛樂

360娛樂 快資訊

快資訊 你財(cái)富

你財(cái)富 360借條

360借條 360互助

360互助 信貸管家

信貸管家 360攝像機(jī)云臺(tái)AI版

360攝像機(jī)云臺(tái)AI版 360攝像機(jī)小水滴AI版

360攝像機(jī)小水滴AI版 360攝像機(jī)云臺(tái)變焦版

360攝像機(jī)云臺(tái)變焦版 360可視門鈴

360可視門鈴 360攝像機(jī)云臺(tái)1080p

360攝像機(jī)云臺(tái)1080p 家庭防火墻V5S增強(qiáng)版

家庭防火墻V5S增強(qiáng)版 家庭防火墻5Pro

家庭防火墻5Pro 家庭防火墻5SV2

家庭防火墻5SV2 家庭防火墻路由器5C

家庭防火墻路由器5C 360兒童手表S1

360兒童手表S1 360兒童手表8X

360兒童手表8X 360兒童手表P1

360兒童手表P1 360兒童手表SE5

360兒童手表SE5 360智能健康手表

360智能健康手表 行車記錄儀M310

行車記錄儀M310 行車記錄儀K600

行車記錄儀K600 行車記錄儀G380

行車記錄儀G380 360行車記錄儀G600

360行車記錄儀G600 兒童安全座椅

兒童安全座椅 360掃地機(jī)器人X90

360掃地機(jī)器人X90 360掃地機(jī)器人T90

360掃地機(jī)器人T90 360掃地機(jī)器人S7

360掃地機(jī)器人S7 360掃地機(jī)器人S6

360掃地機(jī)器人S6 360掃地機(jī)器人S5

360掃地機(jī)器人S5

360安全衛(wèi)士

360安全衛(wèi)士 360殺毒

360殺毒 360文檔衛(wèi)士

360文檔衛(wèi)士 360安全瀏覽器

360安全瀏覽器 360極速瀏覽器

360極速瀏覽器 360隨身WiFi

360隨身WiFi 360搜索

360搜索 系統(tǒng)急救箱

系統(tǒng)急救箱 重裝大師

重裝大師 急救盤

急救盤 勒索病毒救助

勒索病毒救助 360壓縮

360壓縮 驅(qū)動(dòng)大師

驅(qū)動(dòng)大師 魯大師

魯大師 360游戲大廳

360游戲大廳 360軟件管家

360軟件管家 360手機(jī)衛(wèi)士

360手機(jī)衛(wèi)士 360防騷擾大師

360防騷擾大師 手機(jī)急救箱

手機(jī)急救箱 360加固保

360加固保 360貸款神器

360貸款神器 360免費(fèi)WiFi

360免費(fèi)WiFi 安全客

安全客 手機(jī)助手

手機(jī)助手 一鍵root

一鍵root 安全換機(jī)

安全換機(jī) 360幫幫

360幫幫 信用衛(wèi)士

信用衛(wèi)士 清理大師

清理大師 省電王

省電王 360商城

360商城 流量衛(wèi)士

流量衛(wèi)士 360天氣

360天氣 360鎖屏

360鎖屏 手機(jī)專家

手機(jī)專家 快剪輯

快剪輯 360影視

360影視 360娛樂

360娛樂 快資訊

快資訊 你財(cái)富

你財(cái)富 360借條

360借條 360手機(jī)N7

360手機(jī)N7 360手機(jī)N6

Pro

360手機(jī)N6

Pro 360手機(jī)vizza

360手機(jī)vizza 360手機(jī)N5S

360手機(jī)N5S 360兒童手表6C

360兒童手表6C 360兒童手表6W

360兒童手表6W 360兒童手表SE2代

360兒童手表SE2代 360手表SE2Plus

360手表SE2Plus 360老人手表

360老人手表 360攝像機(jī)大眾版

360攝像機(jī)大眾版 360安全路由器P3

360安全路由器P3 360安全路由器P2

360安全路由器P2 360兒童機(jī)器人

360兒童機(jī)器人 外設(shè)產(chǎn)品

外設(shè)產(chǎn)品 影音娛樂

影音娛樂 平板電腦

平板電腦 二手手機(jī)

二手手機(jī) 二代 美猴王版

二代 美猴王版 二代

美猴王領(lǐng)航版

二代

美猴王領(lǐng)航版 標(biāo)準(zhǔn)升級(jí)版

標(biāo)準(zhǔn)升級(jí)版 后視鏡版

后視鏡版 車載電器

車載電器

京公網(wǎng)安備 11000002000006號(hào)

京公網(wǎng)安備 11000002000006號(hào)