2023年4月 勒索軟件流行態(tài)勢分析

近年來,隨著新型勒索軟件的快速蔓延,企業(yè)的數(shù)據(jù)泄露風(fēng)險不斷上升,高額勒索案件頻繁出現(xiàn)。可以說,勒索軟件的影響范圍越來越廣,給企業(yè)和個人帶來的危害性也越來越大。360全網(wǎng)安全大腦可以對勒索軟件進(jìn)行全方位的監(jiān)測與防御,能夠為需要幫助的用戶提供反勒索服務(wù)。目前,360反勒索服務(wù)已累計接收、處理上萬起勒索軟件感染求助。

2023年4月,全球新增的活躍勒索軟件家族有:CrossLock、UNIZA、RTM Locker、DarkAngels、Money Message等。其中DarkAngels是一款雙重勒索軟件,但尚未在其數(shù)據(jù)泄露網(wǎng)站公開過受害者信息;RTM Locker是一款以企業(yè)為目標(biāo)的勒索軟件,其Linux加密器疑似專門為攻擊Vmware ESXi系統(tǒng)而創(chuàng)建。

以下是本月值得關(guān)注的部分熱點:

1.?近期新發(fā)現(xiàn)針對Mac設(shè)備的LockBit勒索軟件。

2.?Google廣告推送被勒索軟件團(tuán)伙使用的BumbleBee惡意軟件。

3.?新型勒索軟件Money Message索要百萬美元贖金。

基于近期對360反勒索服務(wù)數(shù)據(jù)的分析研判,360數(shù)字安全集團(tuán)高級威脅研究分析中心(CCTGA勒索軟件防范應(yīng)對工作組成員)特發(fā)布本報告。

?

感染數(shù)據(jù)分析

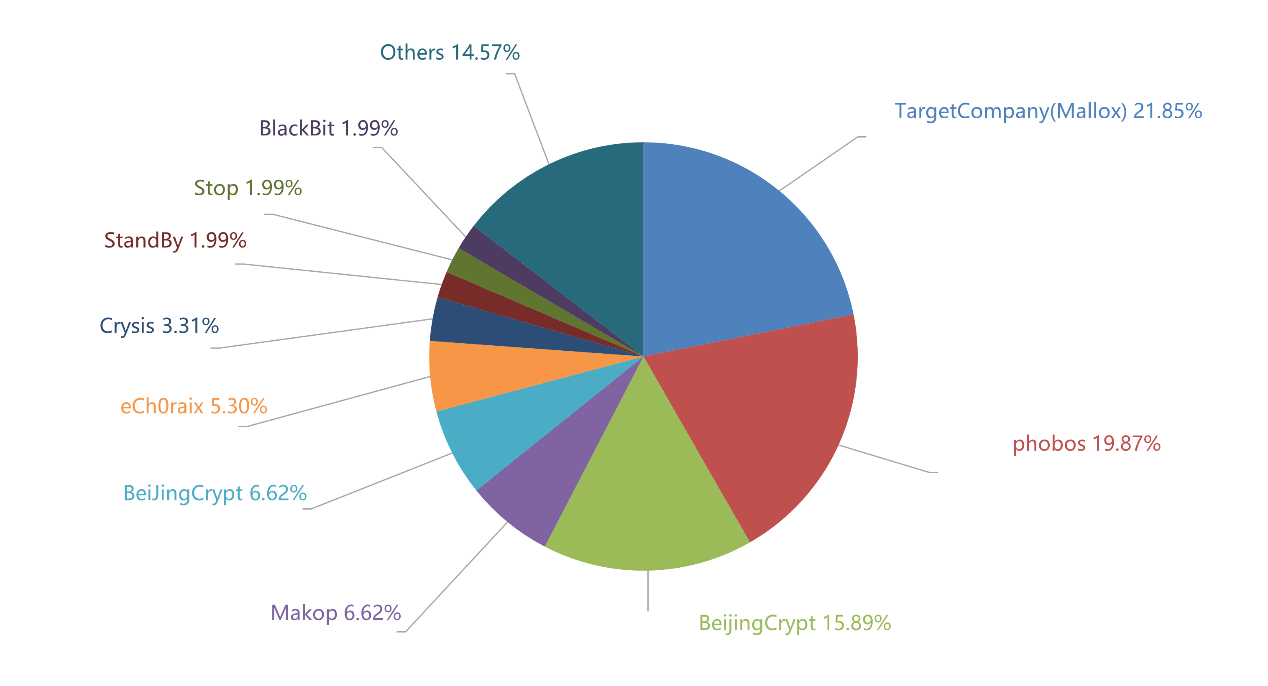

針對本月勒索軟件受害者所中病毒家族進(jìn)行統(tǒng)計:TargetCompany(Mallox)家族占比21.85%居首位,phobos家族占比19.87%位居第二,BeijingCrypt家族占比15.89%位居第三。

本月針對NAS設(shè)備進(jìn)行攻擊的eCh0Raix勒索軟件家族有明顯上升。

?

?

?

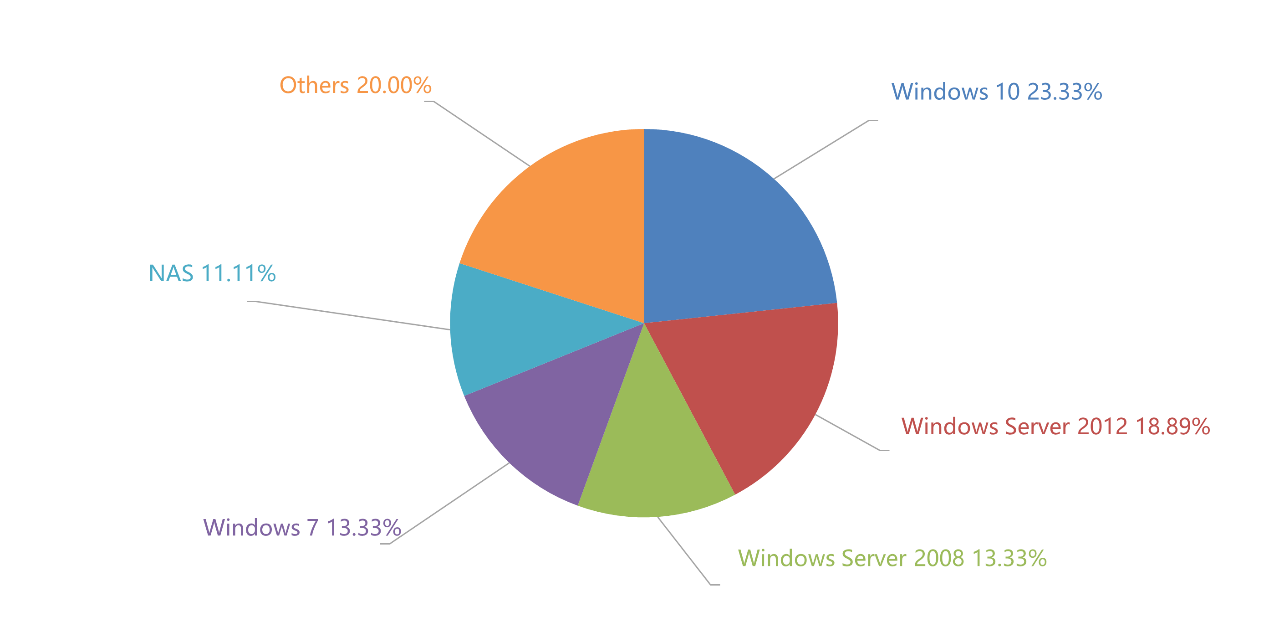

對本月受害者所使用的操作系統(tǒng)進(jìn)行統(tǒng)計,位居前三的是:Windows 10、Windows Server 2012以及Windows Server 2008。

?

?

?

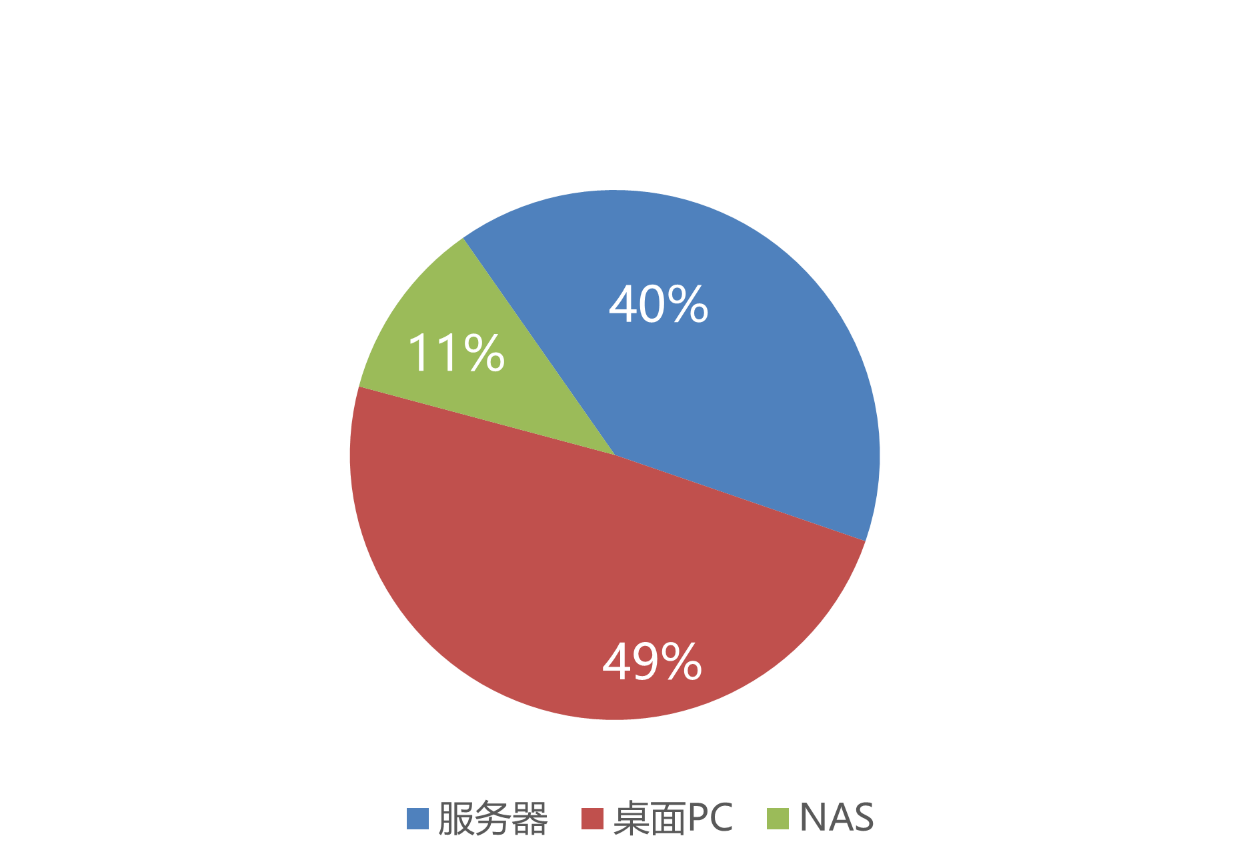

2023年4月受攻擊的系統(tǒng)類型仍以桌面系統(tǒng)為主。

?

?

勒索軟件疫情分析

近期新發(fā)現(xiàn)針對Mac設(shè)備的LockBit勒索軟件

LockBit勒索組織首次創(chuàng)建了針對Mac平臺的勒索軟件,很可能成為第一個專門針對MacOS的主流勒索軟件。

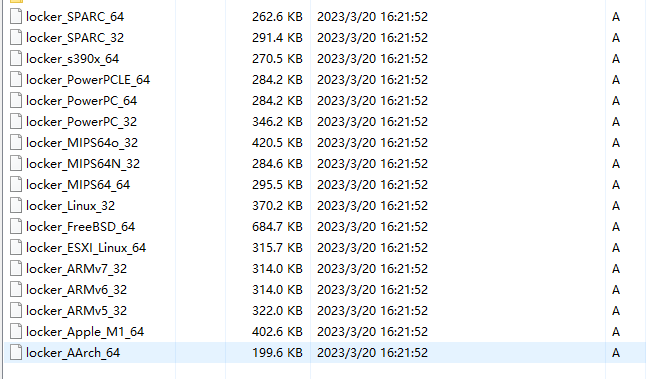

從歷史數(shù)據(jù)上看,LockBit組織曾創(chuàng)建使用過專門針對Windows、Linux和VMware ESXi服務(wù)器等平臺的勒索軟件。近期發(fā)現(xiàn)該組織還創(chuàng)建了之前未在野外攻擊中出現(xiàn)的,針對MacOS、FreeBSD等系統(tǒng)以及ARM、MIPS和SPARC指令集的勒索軟件。

?

?

此次發(fā)現(xiàn)的新勒索軟件中還存在一款名為locker_Apple_M1_64的勒索軟件。經(jīng)分析,該軟件運行于Apple Silicon最新的Mac系統(tǒng)中。此外,該研究人員還發(fā)現(xiàn)了針對舊版PowerPC平臺Mac系統(tǒng)的樣本。

?

Google廣告推送被勒索軟件團(tuán)伙使用的BumbleBee惡意軟件

以企業(yè)為攻擊目標(biāo)的Bumblebee惡意軟件正通過Google Ads和SEO污染手段進(jìn)行傳播,攻擊者以推廣Zoom、Cisco AnyConnect、ChatGPT和Citrix Workspace等流行軟件為誘餌進(jìn)行誘導(dǎo)擴(kuò)散。

Bumblebee是一款惡意軟件加載器,首次捕獲時間為2022年4月。根據(jù)研究,有理由認(rèn)為其是由Conti勒索軟件團(tuán)隊主導(dǎo),用于替代BazarLoader后門軟件來獲取網(wǎng)絡(luò)的初始訪問權(quán)限,并為后續(xù)的勒索攻擊進(jìn)行鋪墊。2022年9月,研究人員發(fā)現(xiàn)了該軟件的在野攻擊案例,主要利用PowerSploit框架將反彈DLL注入到內(nèi)存當(dāng)中發(fā)動攻擊。

近期,安全人員發(fā)現(xiàn)了該軟件利用Google Ads的新動向——通過宣傳流行應(yīng)用程序的釣魚版本來將自身惡意軟件加載器傳播給毫無防備的受害者。

?

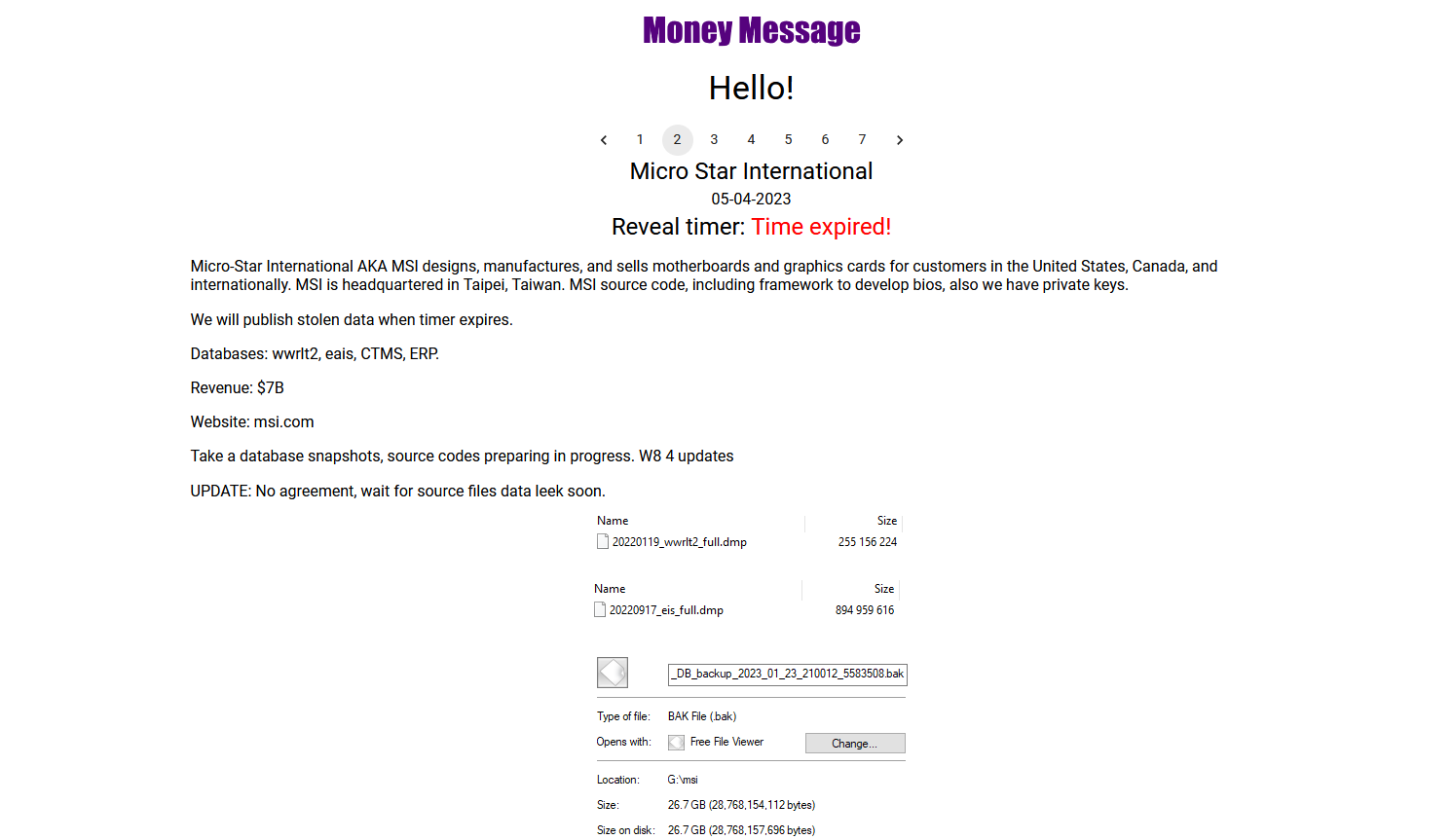

新型勒索軟件Money Message索要百萬美元贖金

3月底,一款名為“Money Message”的新勒索軟件出現(xiàn)在互聯(lián)網(wǎng)中,該勒索軟件針對全球受害者發(fā)動攻擊并要求支付數(shù)百萬美元的贖金以防止泄露數(shù)據(jù)及換取數(shù)據(jù)解密。

目前,攻擊者在其勒索網(wǎng)站上列出了6名受害者,其中包括微電子制造商MSI及航空公司Biman Airlines。攻擊者在其數(shù)據(jù)泄露網(wǎng)站上列出了MSI的CTMS和ERP數(shù)據(jù)庫以及包含軟件源代碼、私鑰以及BIOS固件等文件的屏幕截圖。Money Message威脅稱要在五天內(nèi)公布被盜1.5T大小的數(shù)據(jù)文件,除非MSI滿足其高達(dá)400萬美元的贖金要求。

?

?

黑客信息披露

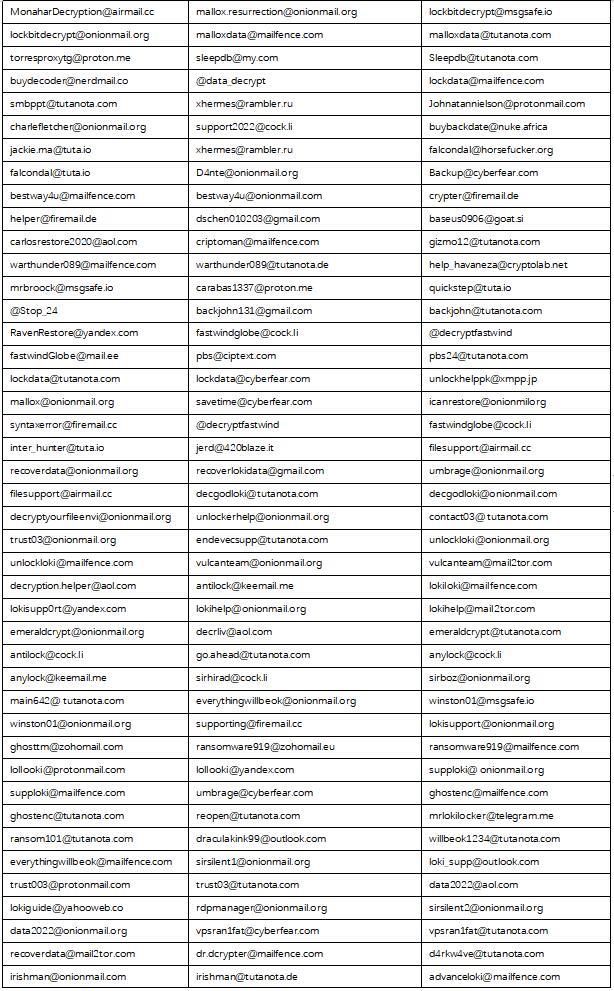

以下是本月收集到的黑客郵箱信息:

表格1. 黑客郵箱

?

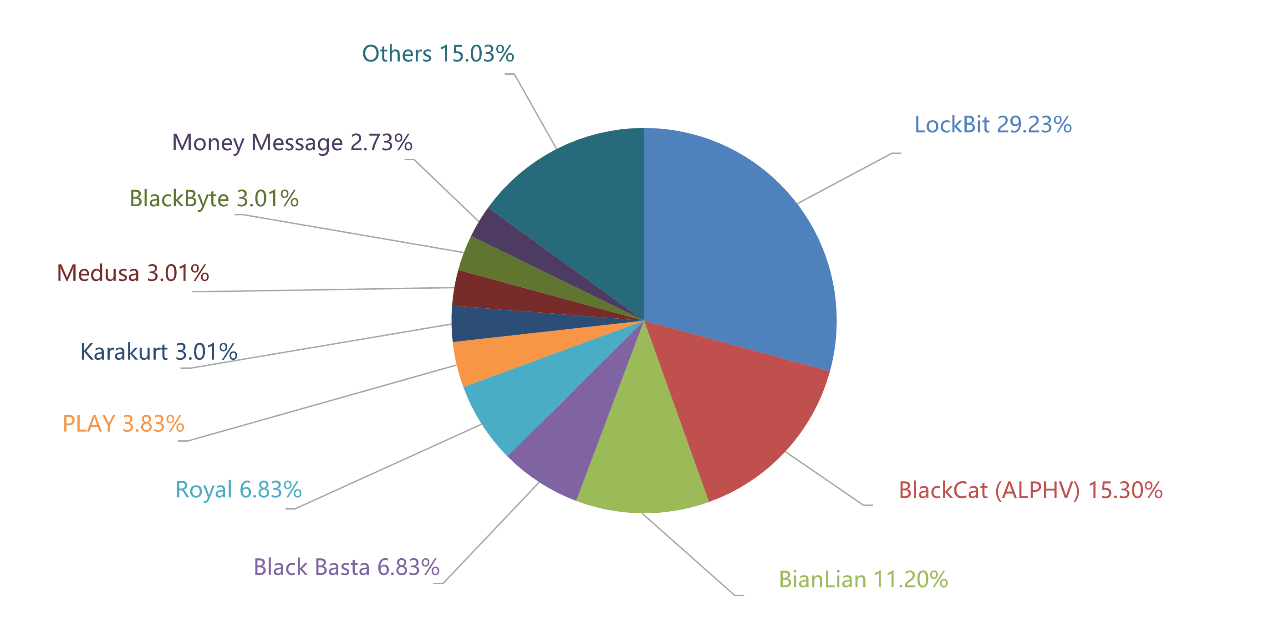

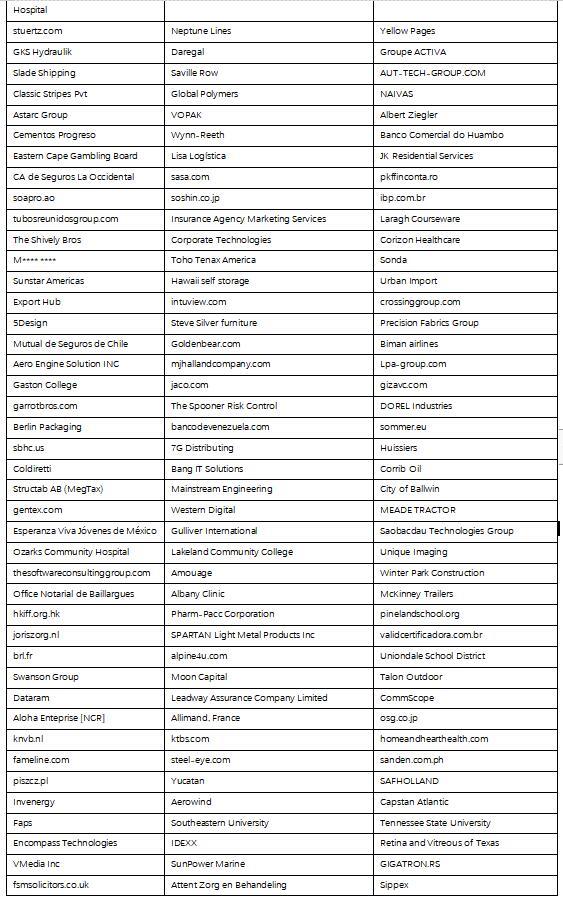

當(dāng)前,通過雙重勒索或多重勒索模式獲利的勒索軟件家族越來越多,數(shù)據(jù)泄露進(jìn)一步升級。以下是本月通過數(shù)據(jù)泄露獲利的勒索軟件家族情況統(tǒng)計,數(shù)據(jù)僅包含未在第一時間繳納贖金或拒繳納贖金的企業(yè)和個人(已經(jīng)支付贖金的企業(yè)或個人,不會出現(xiàn)在這個清單中)。

?

?

?

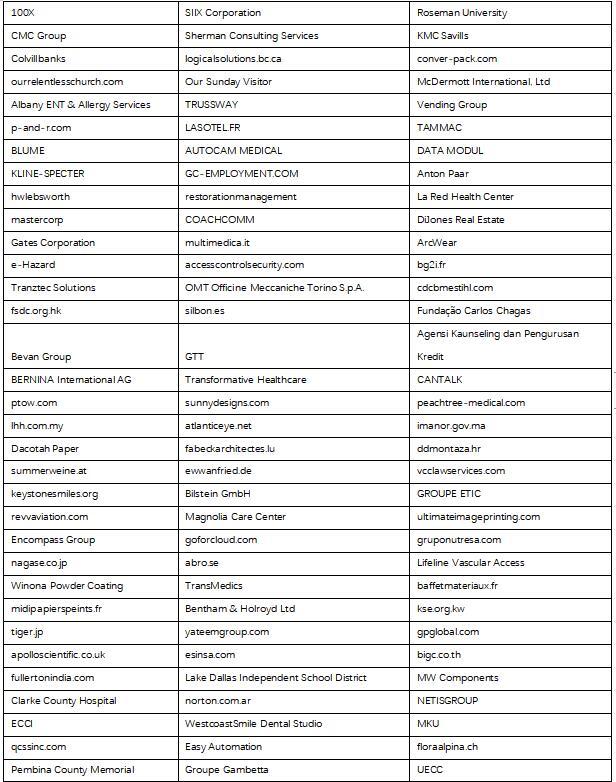

以下是本月被雙重勒索軟件家族攻擊的企業(yè)或個人。尚未發(fā)現(xiàn)數(shù)據(jù)存在泄露風(fēng)險的企業(yè)或個人也請第一時間自查,做好數(shù)據(jù)已被泄露的準(zhǔn)備,及時采取補(bǔ)救措施。

?

本月總共有336個組織/企業(yè)遭遇勒索攻擊,其中有6個中國組織/企業(yè)在本月遭遇了雙重勒索/多重勒索。由于有24個組織/企業(yè)未被標(biāo)明,因此未被列入以下表格中。

?表格2. 受害組織/企業(yè)

系統(tǒng)安全防護(hù)數(shù)據(jù)分析

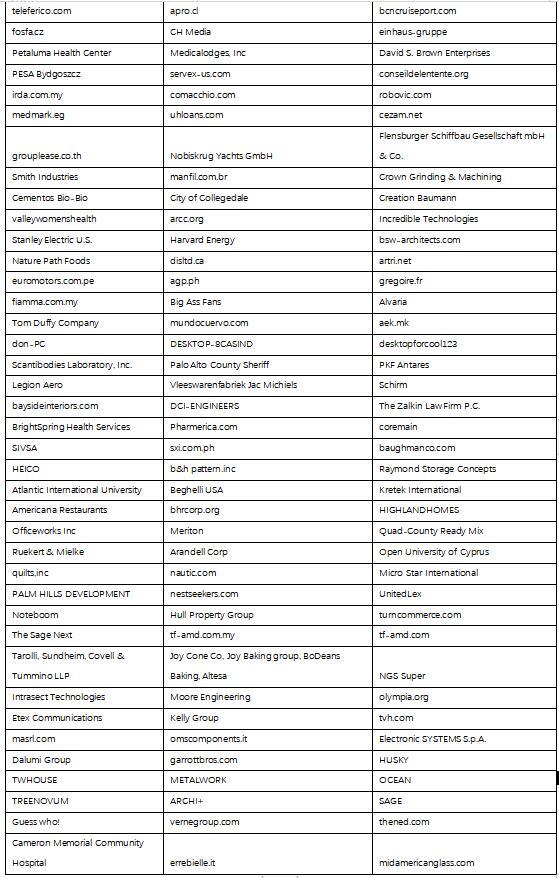

360系統(tǒng)安全產(chǎn)品已新增黑客入侵防護(hù)功能。在本月被攻擊的系統(tǒng)版本中,排行前三的依次為Windows Server 2008、Windows 7以及Windows Server 2016。

?

?

?

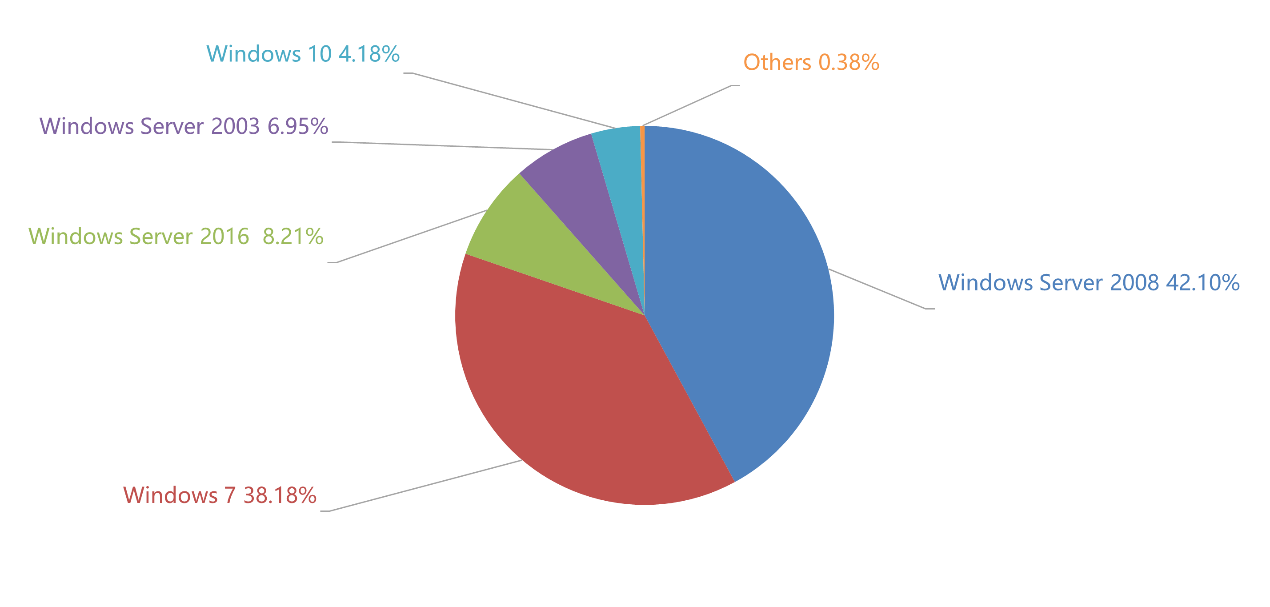

通過對2023年4月被攻擊系統(tǒng)所屬地域的統(tǒng)計發(fā)現(xiàn),數(shù)字經(jīng)濟(jì)發(fā)達(dá)地區(qū)仍是攻擊的主要對象,與之前幾個月的情況相比,變化并不大。。

?

?

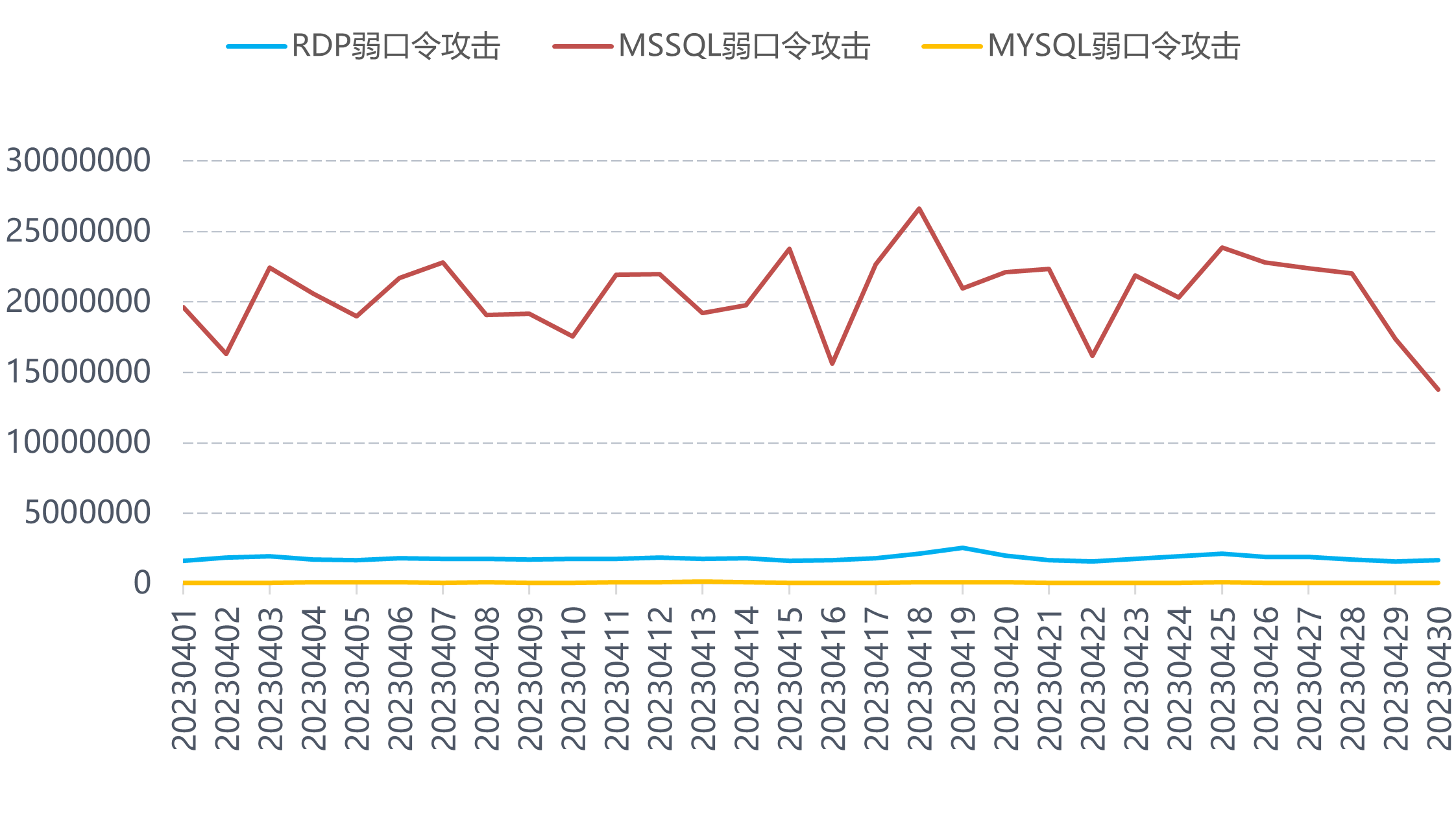

通過觀察2023年4月弱口令攻擊態(tài)勢發(fā)現(xiàn),RDP弱口令攻擊、MYSQL弱口令攻擊和MSSQL弱口令攻擊整體無較大波動。

?

?

?

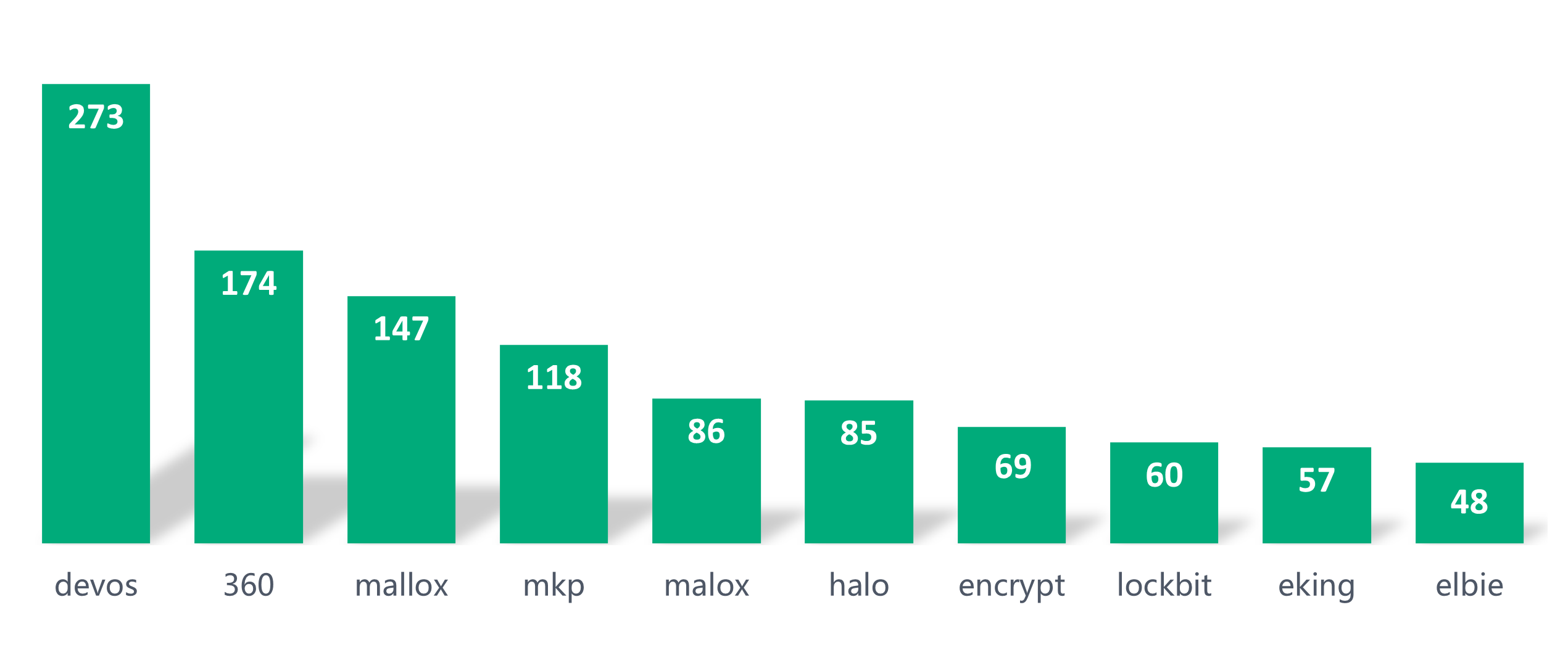

勒索軟件關(guān)鍵詞

以下是本月上榜活躍勒索軟件關(guān)鍵詞統(tǒng)計,數(shù)據(jù)來自360勒索軟件搜索引擎。

l?devos:該后綴有三種情況,均因被加密文件后綴會被修改為devos而成為關(guān)鍵詞。該家族的主要傳播方式為:通過暴力破解遠(yuǎn)程桌面口令成功后手動投毒。

l?360:屬于BeijngCrypt勒索軟件家族,由于被加密文件后綴會被修改為360而成為關(guān)鍵詞。該家族主要的傳播方式為:通過暴力破解遠(yuǎn)程桌面口令成功后手動投毒,本月新發(fā)現(xiàn)還可以通過數(shù)據(jù)庫弱口令攻擊進(jìn)行傳播。l

l?mallox:屬于TargetCompany(Mallox)勒索軟件家族,由于被加密文件后綴會被修改為mallox而成為關(guān)鍵詞。該家族主要的傳播方式為:通過暴力破解遠(yuǎn)程桌面口令成功后手動投毒和SQLGlobeImposter渠道進(jìn)行傳播。此外360安全大腦監(jiān)控到該家族曾通過匿影僵尸網(wǎng)絡(luò)進(jìn)行傳播。

l?mkp:屬于Makop勒索軟件家族,由于被加密文件后綴會被修改為mkp而成為關(guān)鍵詞。該家族主要的傳播方式為:通過暴力破解遠(yuǎn)程桌面口令成功后手動投毒。

l?malox:同mallox。

l?halo:同360。

l?encrypt:該后綴雖被多個勒索軟件家族使用,但在本月活躍的僅有eCh0Raix勒索軟件家族,因被加密文件后綴會被修改為.encrypt后而成為關(guān)鍵詞,該勒索軟件家族還可以利用桌面弱口令和漏洞對NAS設(shè)備發(fā)起針對性攻擊。

l?lockbit:屬于LockBit勒索軟件家族,因被加密文件后綴會被修改為lockbit而成為關(guān)鍵詞。該家族的運營模式可以分為兩種不同的方式。第一種是無差別攻擊,該方式會對全網(wǎng)發(fā)起數(shù)據(jù)庫弱口令攻擊或遠(yuǎn)程桌面弱口令攻擊,一旦攻擊成功,勒索軟件將被投毒到受害者計算機(jī)中。在這種情況下,攻擊者并不會竊取受害者的數(shù)據(jù)。第二種是針對性攻擊,該方式主要針對大型企業(yè),攻擊者不僅會部署勒索軟件,還會竊取企業(yè)重要的數(shù)據(jù)。如果受害組織或企業(yè)無法在規(guī)定時間內(nèi)繳納贖金,該團(tuán)伙將會把數(shù)據(jù)發(fā)布到其數(shù)據(jù)泄露站點上,任何可以訪問該網(wǎng)站的人都可以下載受害者的數(shù)據(jù)。

l?eking:phobos勒索軟件家族,因被加密文件后綴會被修改為eking而成為關(guān)鍵詞。該家族的主要傳播方式為:通過暴力破解遠(yuǎn)程桌面口令成功后手動投毒。

l?elbie:同eking。

360安全衛(wèi)士

360安全衛(wèi)士 360殺毒

360殺毒 360文檔衛(wèi)士

360文檔衛(wèi)士 360安全瀏覽器

360安全瀏覽器 360極速瀏覽器

360極速瀏覽器 360安全云盤

360安全云盤 360隨身WiFi

360隨身WiFi 360搜索

360搜索 系統(tǒng)急救箱

系統(tǒng)急救箱 重裝大師

重裝大師 勒索病毒救助

勒索病毒救助 急救盤

急救盤 高危漏洞免疫

高危漏洞免疫 360壓縮

360壓縮 驅(qū)動大師

驅(qū)動大師 魯大師

魯大師 360換機(jī)助手

360換機(jī)助手 360清理大師Win10

360清理大師Win10 360游戲大廳

360游戲大廳 360軟件管家

360軟件管家 360手機(jī)衛(wèi)士

360手機(jī)衛(wèi)士 360防騷擾大師

360防騷擾大師 360加固保

360加固保 360貸款神器

360貸款神器 360手機(jī)瀏覽器

360手機(jī)瀏覽器 360安全云盤

360安全云盤 360免費WiFi

360免費WiFi 安全客

安全客 手機(jī)助手

手機(jī)助手 安全換機(jī)

安全換機(jī) 360幫幫

360幫幫 清理大師

清理大師 省電王

省電王 360商城

360商城 360天氣

360天氣 360鎖屏

360鎖屏 手機(jī)專家

手機(jī)專家 快剪輯

快剪輯 360影視

360影視 360娛樂

360娛樂 快資訊

快資訊 你財富

你財富 360借條

360借條 360互助

360互助 信貸管家

信貸管家 360攝像機(jī)云臺AI版

360攝像機(jī)云臺AI版 360攝像機(jī)小水滴AI版

360攝像機(jī)小水滴AI版 360攝像機(jī)云臺變焦版

360攝像機(jī)云臺變焦版 360可視門鈴

360可視門鈴 360攝像機(jī)云臺1080p

360攝像機(jī)云臺1080p 家庭防火墻V5S增強(qiáng)版

家庭防火墻V5S增強(qiáng)版 家庭防火墻5Pro

家庭防火墻5Pro 家庭防火墻5SV2

家庭防火墻5SV2 家庭防火墻路由器5C

家庭防火墻路由器5C 360兒童手表S1

360兒童手表S1 360兒童手表8X

360兒童手表8X 360兒童手表P1

360兒童手表P1 360兒童手表SE5

360兒童手表SE5 360智能健康手表

360智能健康手表 行車記錄儀M310

行車記錄儀M310 行車記錄儀K600

行車記錄儀K600 行車記錄儀G380

行車記錄儀G380 360行車記錄儀G600

360行車記錄儀G600 兒童安全座椅

兒童安全座椅 360掃地機(jī)器人X90

360掃地機(jī)器人X90 360掃地機(jī)器人T90

360掃地機(jī)器人T90 360掃地機(jī)器人S7

360掃地機(jī)器人S7 360掃地機(jī)器人S6

360掃地機(jī)器人S6 360掃地機(jī)器人S5

360掃地機(jī)器人S5

360安全衛(wèi)士

360安全衛(wèi)士 360殺毒

360殺毒 360文檔衛(wèi)士

360文檔衛(wèi)士 360安全瀏覽器

360安全瀏覽器 360極速瀏覽器

360極速瀏覽器 360隨身WiFi

360隨身WiFi 360搜索

360搜索 系統(tǒng)急救箱

系統(tǒng)急救箱 重裝大師

重裝大師 急救盤

急救盤 勒索病毒救助

勒索病毒救助 360壓縮

360壓縮 驅(qū)動大師

驅(qū)動大師 魯大師

魯大師 360游戲大廳

360游戲大廳 360軟件管家

360軟件管家 360手機(jī)衛(wèi)士

360手機(jī)衛(wèi)士 360防騷擾大師

360防騷擾大師 手機(jī)急救箱

手機(jī)急救箱 360加固保

360加固保 360貸款神器

360貸款神器 360免費WiFi

360免費WiFi 安全客

安全客 手機(jī)助手

手機(jī)助手 一鍵root

一鍵root 安全換機(jī)

安全換機(jī) 360幫幫

360幫幫 信用衛(wèi)士

信用衛(wèi)士 清理大師

清理大師 省電王

省電王 360商城

360商城 流量衛(wèi)士

流量衛(wèi)士 360天氣

360天氣 360鎖屏

360鎖屏 手機(jī)專家

手機(jī)專家 快剪輯

快剪輯 360影視

360影視 360娛樂

360娛樂 快資訊

快資訊 你財富

你財富 360借條

360借條 360手機(jī)N7

360手機(jī)N7 360手機(jī)N6

Pro

360手機(jī)N6

Pro 360手機(jī)vizza

360手機(jī)vizza 360手機(jī)N5S

360手機(jī)N5S 360兒童手表6C

360兒童手表6C 360兒童手表6W

360兒童手表6W 360兒童手表SE2代

360兒童手表SE2代 360手表SE2Plus

360手表SE2Plus 360老人手表

360老人手表 360攝像機(jī)大眾版

360攝像機(jī)大眾版 360安全路由器P3

360安全路由器P3 360安全路由器P2

360安全路由器P2 360兒童機(jī)器人

360兒童機(jī)器人 外設(shè)產(chǎn)品

外設(shè)產(chǎn)品 影音娛樂

影音娛樂 平板電腦

平板電腦 二手手機(jī)

二手手機(jī) 二代 美猴王版

二代 美猴王版 二代

美猴王領(lǐng)航版

二代

美猴王領(lǐng)航版 標(biāo)準(zhǔn)升級版

標(biāo)準(zhǔn)升級版 后視鏡版

后視鏡版 車載電器

車載電器

京公網(wǎng)安備 11000002000006號

京公網(wǎng)安備 11000002000006號